In un post su X del 5 maggio, Kelp DAO ha confermato la migrazione del suo token di ristaking liquido rsETH dallo standard OFT di LayerZero al CCIP di Chainlink, citando l'exploit del 18 aprile che ha causato una perdita di 292 milioni di dollari. Insieme all'annuncio, Kelp DAO ha anche pubblicato screenshot di comunicazioni con il personale di LayerZero che mostrano come il team dell'azienda abbia approvato la configurazione del verificatore 1-of-1 responsabile della perdita.

La migrazione è già tecnicamente in corso. Il repository GitHub di Kelp ora elenca "CCIP (Chainlink) RSETH (New)" accanto al contratto legacy LayerZero RSETH_OFT.

Kelp afferma che LayerZero ha approvato la configurazione che in seguito ha incolpato

L'attacco del 18 aprile alla DAO Kelp ha sottratto 116.500 rsETH, circa il 18% dei token LRT (Liquid Restaked Token) in circolazione, dal suo bridge basato su LayerZero. Secondo Chainalysis, gli aggressori hanno compromesso i nodi RPC interni gestiti da LayerZero Labs e hanno utilizzato un attacco DDoS per dirottare il traffico verso i nodi compromessi.

La configurazione della rete di verifica decentralizzata 1-di-1 significava che una singola firma falsificata era sufficiente affinché la blockchain di destinazione rilasciasse i token senza necessità di una corrispondente distruzione a monte.

Nell'analisi post-mortem del 19 aprile, LayerZero ha affermato che la configurazione di Kelp "contraddice direttamente" il modello multi-DVN raccomandato da LayerZero. La risposta di Kelp del 5 maggio contesta tale affermazione.

A seguito della recente vulnerabilità di LayerZero, stiamo adottando misure per garantire la completa sicurezza di rsETH, motivo per cui stiamo migrando a@chainlink CCIP.

Dall'incidente del 18 aprile, è chiaro che l'infrastruttura di LayerZero è stata sfruttata, causando perdite per 300 milioni di dollari nel settore DeFi.… https://t.co/beIrfZZLlh

— Kelp (@KelpDAO) 5 maggio 2026

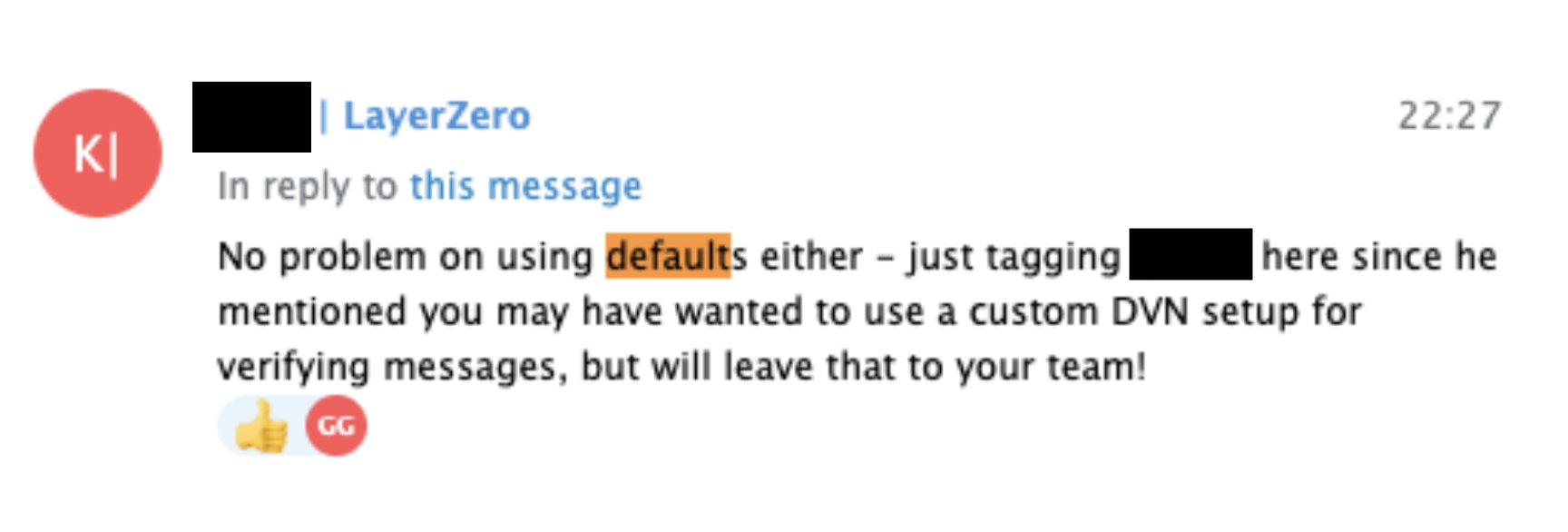

In uno screenshot pubblicato da Kelp, un membro del team di LayerZero scrive: "Nessun problema nemmeno con l'utilizzo delle impostazioni predefinite". Lo scambio risale all'espansione L2 di Kelp e fa riferimento alla stessa configurazione 1-of-1 di LayerZero Labs DVN citata in seguito nell'analisi post-mortem.

I dati confermano la posizione di Kelp sulla diffusione di questa configurazione. Secondo le segnalazioni, al momento dell'attacco il 47% dei contratti LayerZero OApp attivi utilizzava una configurazione DVN 1-of-1. Da allora, LayerZero ha bloccato la configurazione incriminata e sta promuovendo la migrazione per tutte le applicazioni interessate.

La stessa impostazione predefinita è apparsa anche nella guida rapida V2 OApp di LayerZero e nel programma di bug bounty, che escludeva le scelte relative al verificatore a livello di applicazione dai premi.

Come riportato da Cryptopolitan alla fine di aprile, la vulnerabilità ha innescato deflussi di TVL da Aave per 13 miliardi di dollari in pochi giorni, con un'esposizione ai crediti inesigibili per il protocollo di prestito stimata in 177 milioni di dollari prima dell'inizio delle operazioni di recupero.

Perché Kelp DAO ha scelto Chainlink CCIP

Secondo Sergey Nazarov, co-fondatore di Chainlink, l'architettura di CCIP si differenzia dalle alternative di ponti in tre modi strutturali:

- Ogni corsia su CCIP esegue tre reti Oracle separate anziché tre nodi all'interno di un'unica rete. Ciascuna rete è responsabile della conferma di un aspetto diverso della transazione. Pertanto, la compromissione di una rete non influisce sulle altre.

- Una rete di gestione del rischio separata affianca il protocollo principale, dove i team possono codificare politiche specifiche per la catena, come regole per la gestione delle riorganizzazioni o nuovi vettori di attacco, senza modificare il codice sottostante.

- La rete di gestione del rischio e le reti di transazione sono state create da team diversi utilizzando linguaggi di programmazione differenti . Un difetto in una codebase non si estende all'altra.

In sostanza, CCIP riduce la probabilità che un percorso di verifica compromesso possa autorizzare un rilascio errato di rsETH.

Anche se riesci a violare uno di quei codebase perché conosci un linguaggio o hai trovato una falla, quella falla non si estende agli altri codebase.

– Sergey Nazarov.

"È davvero l'unico ponte in cui si ha una sorta di diversità di clienti e codebase separate che interagiscono tra loro in modo sicuro", ha aggiunto.

L'attacco del 18 aprile ha avuto successo perché c'era un solo verificatore, un solo set di codice e un solo operatore dell'infrastruttura da compromettere.

Dal suo lancio, CCIP ha operato senza che si sia verificato alcun incidente con perdita di valore reso pubblico.

Cosa succederà dopo?

La scorsa settimana LayerZero ha promesso 10.000 ETH al fondo di recupero DeFi United. Il Consiglio di sicurezza di Arbitrum ha congelato 30.766 ETH dai portafogli dell'attaccante.

Lo status giuridico di tali fondi rimane controverso dopo che, all'inizio di questo mese, alcuni ricorrenti statunitensi con sentenze di condanna per terrorismo contro la Corea del Nord hanno chiesto il sequestro dei beni in quanto appartenenti alla RPDC.

Per Kelp, la migrazione a CCIP è la soluzione strutturale. Per LayerZero, la migrazione forzata multi-DVN che interessa circa metà della sua base di applicazioni è ciò che segue il peggior exploit DeFi del 2026 finora.

Continui a lasciare che la banca si tenga la parte migliore? Guarda il nostro video gratuito su come diventare la tua banca .