BitMEX ha svelato un fallito tentativo di hacking da parte del Lazarus Group, mettendo in luce gli errori grossolani commessi da un collettivo da tempo legato all'unità di guerra informatica della Corea del Nord.

Secondo un post sul blog pubblicato venerdì da BitMEX, il team ha ora istituito un sistema di monitoraggio interno per individuare ulteriori infezioni e, se possibile, individuare futuri errori di sicurezza operativa.

Tutto è iniziato quando un dipendente di BitMEX è stato contattato su LinkedIn con una proposta di lavoro per un falso progetto di mercato NFT, ma l'offerta corrispondeva a una nota tattica di phishing utilizzata da Lazarus, quindi il dipendente lo ha immediatamente segnalato, avviando un'indagine completa.

Il team di sicurezza di BitMEX ha avuto accesso a un repository GitHub condiviso dall'aggressore, contenente un progetto Next.js/React. Ma al suo interno era nascosto del codice progettato per indurre il dipendente a eseguire inconsapevolmente un payload dannoso sul proprio sistema. Il team non ha eseguito il codice, ma ha proceduto direttamente all'analisi.

BitMEX analizza il malware e trova le impronte digitali di Lazarus

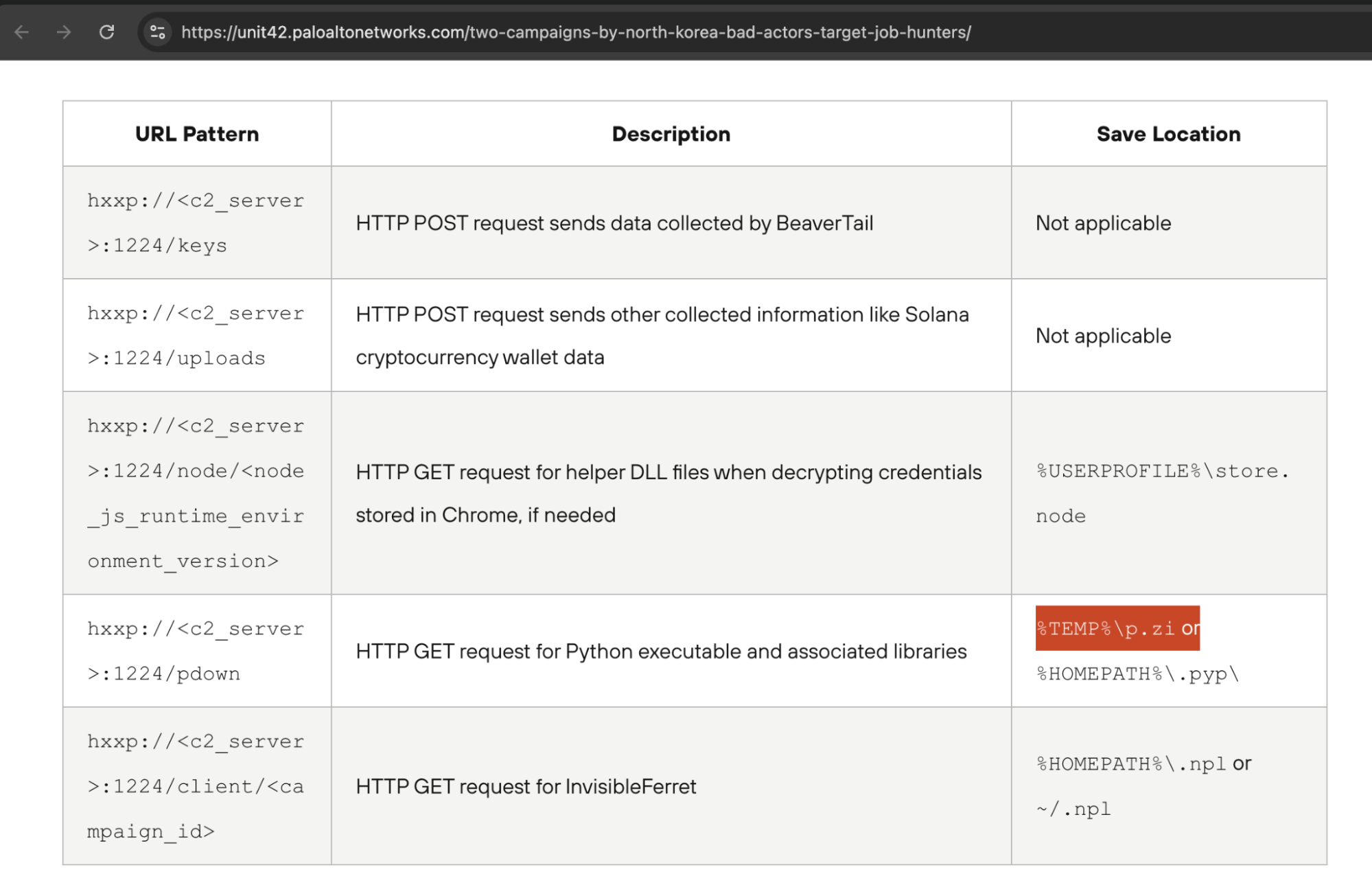

All'interno del repository, gli ingegneri di BitMEX hanno cercato il termine "eval", un segnale d'allarme comune nei malware. Una riga di codice era stata commentata, ma rivelava comunque un intento. Se fosse stato attivo, avrebbe contattato "hxxp://regioncheck[.]net/api/user/thirdcookie/v3/726" per recuperare un cookie ed eseguirlo. Quel dominio era stato precedentemente collegato a Lazarus dall'Unità 42 di Palo Alto Networks, un team che monitora le attività informatiche della RPDC da anni.

Un'altra linea era attiva. Inviava una richiesta a "hxxp://fashdefi[.]store:6168/defy/v5" ed eseguiva la risposta. BitMEX ha recuperato manualmente quel codice JavaScript e ha scoperto che era fortemente offuscato. Utilizzando webcrack, uno strumento per la deoffuscamento del codice, il team avrebbe rimosso i livelli. L'output finale era disordinato ma leggibile, poiché sembrava che tre script diversi si fossero uniti in uno.

Una parte del codice conteneva identificatori per le estensioni di Chrome, che di solito indicano malware che rubano le credenziali. Una stringa, p.zi, assomigliava a un vecchio malware Lazarus utilizzato nella campagna BeaverTail, un'altra operazione precedentemente documentata da Unit 42. BitMEX ha deciso di non rianalizzare il componente BeaverTail, poiché era già pubblico.

Invece, si sono concentrati su un'altra scoperta: il codice connesso a un'istanza di Supabase. Supabase è una piattaforma backend per sviluppatori, un po' come Firebase. Il problema? Gli sviluppatori di Lazarus non l'hanno bloccata. Quando BitMEX l'ha testata, sono riusciti ad accedere direttamente al database, senza login e senza protezione.

Gli hacker espongono i registri dei dispositivi infetti e i loro IP

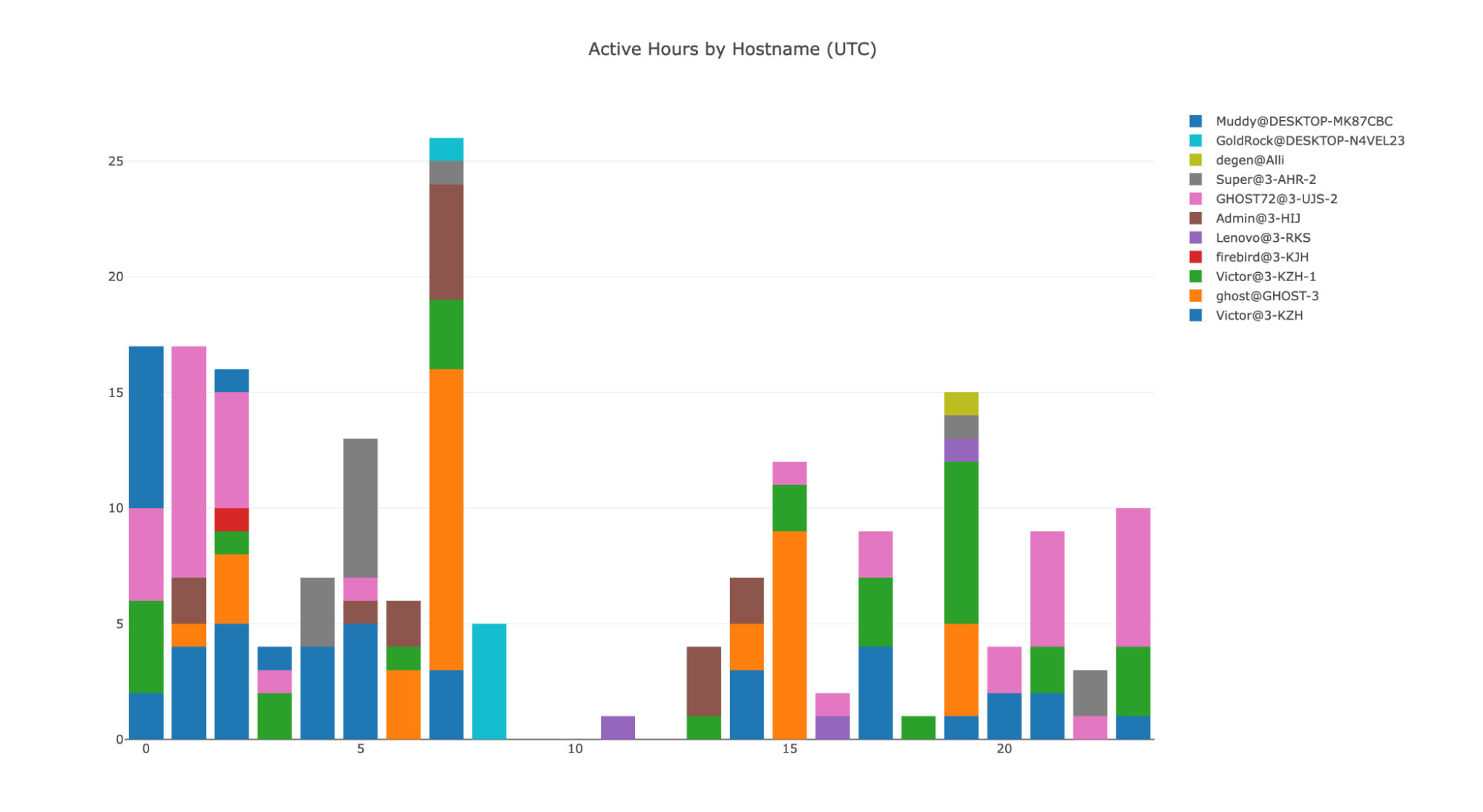

Il database di Supabase conteneva 37 log di macchine infette. Ogni voce mostrava nome utente, nome host, sistema operativo, indirizzo IP, geolocalizzazione e timestamp. BitMEX ha rilevato degli schemi ricorrenti: alcuni dispositivi apparivano ripetutamente, il che li distingueva come macchine per sviluppatori o test. Il formato di denominazione per la maggior parte dei nomi host seguiva una struttura 3-XXX.

Molti IP provenivano da provider VPN. Un utente, "Victor", si connetteva spesso tramite Touch VPN. Un altro, "GHOST72", utilizzava Astrill VPN. Ma poi Victor ha commesso un errore. Una voce collegata a lui aveva un IP diverso: 223.104.144.97, un IP residenziale a Jiaxing, in Cina, gestito da China Mobile. Non si trattava di una VPN. Probabilmente era il vero indirizzo IP di un operatore Lazarus. BitMEX lo ha segnalato come un grave errore operativo.

BitMEX ha quindi sviluppato uno strumento per effettuare il ping del database Supabase. Dal 14 maggio, lo strumento ha raccolto 856 voci dal database, risalenti al 31 marzo. Tra queste, 174 combinazioni univoche di nomi utente e nomi host. Il sistema ora è in esecuzione continua, alla ricerca di nuove infezioni o ulteriori errori da parte degli aggressori.

Esaminando i timestamp, BitMEX ha scoperto che l'attività di Lazarus diminuisce tra le 8:00 e le 13:00 UTC, ovvero tra le 17:00 e le 22:00 a Pyongyang. Questo corrisponde a un programma di lavoro strutturato, a ulteriore prova che il gruppo non è composto solo da hacker freelance, ma da un team organizzato.

Il team di sicurezza conferma il modello Lazarus e la divisione interna

Il gruppo Lazarus ha una storia nota di attacchi di ingegneria sociale. In precedenti incidenti, come la violazione di Bybit, hanno ingannato un dipendente di Safe Wallet inducendolo a eseguire un file dannoso. Questo ha permesso loro di ottenere l'accesso iniziale.

Poi un'altra parte del team ha preso il sopravvento, ha avuto accesso all'ambiente AWS e ha modificato il codice front-end per rubare criptovalute dai cold wallet. BitMEX ha affermato che questo schema mostra che il gruppo è probabilmente suddiviso in più team: alcuni si occupano del phishing di base, altri gestiscono le intrusioni avanzate una volta ottenuto l'accesso.

BitMEX ha scritto: "Negli ultimi anni, sembra che il gruppo si sia diviso in più sottogruppi che non sono necessariamente dello stesso livello di sofisticatezza tecnica". Il team di sicurezza ha affermato che questa campagna ha seguito lo stesso schema. Il messaggio iniziale su LinkedIn era semplice, il repository GitHub dilettantesco.

Ma lo script di post-exploitation ha dimostrato una competenza ben maggiore, chiaramente sviluppato da qualcuno con maggiore esperienza. Dopo aver deoffuscato il malware, BitMEX è riuscita a estrarre gli Indicatori di Compromissione (IoC) e a inserirli nei propri sistemi interni.

Hanno rinominato le variabili, ripulito lo script e ne hanno seguito il funzionamento. La prima parte del codice era nuova e, a quanto pare , inviava dati di sistema (nome utente, IP, ecc.) direttamente a Supabase, rendendone facile il tracciamento… per chiunque trovasse il database aperto.

BitMEX ha anche identificato le macchine utilizzate durante lo sviluppo. Tra gli esempi, Victor@3-KZH, utilizzato con Touch VPN e China Mobile. Altri, come GHOST72@3-UJS-2 e Super@3-AHR-2, utilizzavano una combinazione di Astrill, Zoog e Hotspot Shield. I log mostravano persino account utente come Admin@3-HIJ, Lenovo@3-RKS, GoldRock@DESKTOP-N4VEL23 e Muddy@DESKTOP-MK87CBC. Probabilmente si trattava di ambienti di test creati dagli aggressori.

KEY Difference Wire aiuta i marchi di criptovalute a sfondare e dominare rapidamente i titoli dei giornali