Un trader di criptovalute ha perso 50 milioni di dollari in USDT di Tether dopo essere stato vittima di un sofisticato attacco di "avvelenamento degli indirizzi".

Il 20 dicembre, la società di sicurezza blockchain Scam Sniffer ha riferito che l'attacco è iniziato dopo che la vittima ha inviato una piccola transazione di prova da 50 dollari al proprio indirizzo.

Come si è sviluppato il piano di avvelenamento degli indirizzi

In particolare, i trader utilizzano questa precauzione standard per confermare di inviare fondi all'indirizzo corretto.

Tuttavia, tale attività ha attivato uno script automatizzato controllato dall'aggressore, che ha immediatamente generato un indirizzo wallet "falsificato".

L'indirizzo falso è progettato per corrispondere all'indirizzo del destinatario previsto all'inizio e alla fine della stringa alfanumerica. Le differenze si notano solo nei caratteri centrali, rendendo la frode difficile da individuare a colpo d'occhio.

L'aggressore ha quindi inviato una quantità trascurabile di criptovaluta dall'indirizzo falsificato al portafoglio della vittima.

Tale transazione ha di fatto inserito l'indirizzo fraudolento nella cronologia delle transazioni recenti della vittima, dove molte interfacce dei wallet visualizzano solo i dettagli dell'indirizzo troncati.

Affidandosi a questa abbreviazione visiva, la vittima ha copiato l'indirizzo dalla cronologia delle transazioni senza controllare l'intera stringa. Quindi, invece di trasferire fondi su un portafoglio personale sicuro, il trader ha inviato 49.999.950 USDT direttamente all'aggressore.

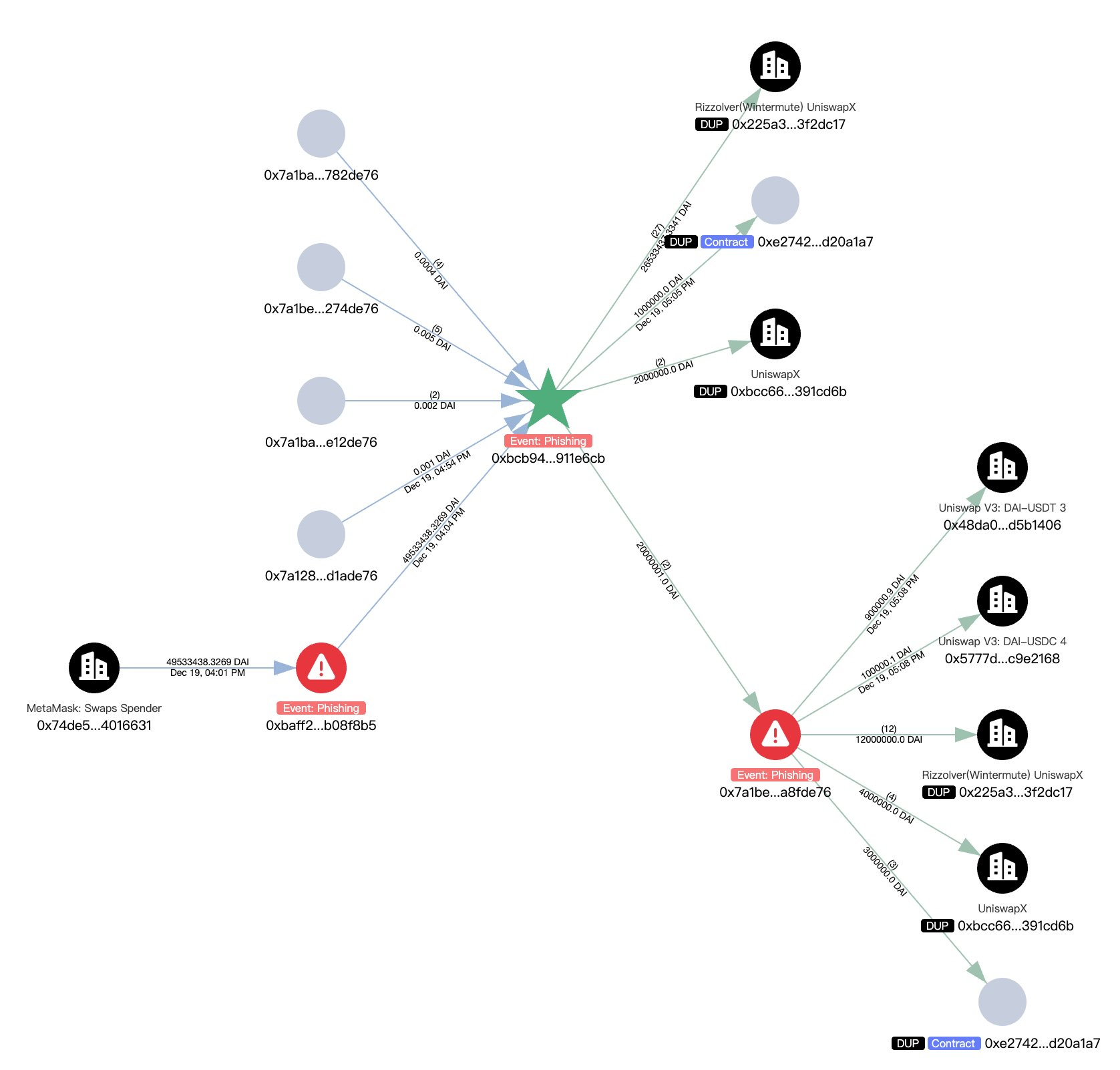

Dopo aver ricevuto i fondi, l'aggressore malintenzionato si è mosso rapidamente per limitare il rischio di sequestro dei beni, secondo i dati on-chain. L'aggressore ha immediatamente scambiato gli USDT rubati, che il suo emittente può congelare, con la stablecoin DAI utilizzando MetaMask Swap.

L'aggressore ha quindi convertito i fondi in circa 16.680 ETH.

Per oscurare ulteriormente la traccia della transazione, l'aggressore ha depositato gli ETH in Tornado Cash . Il servizio di mixing decentralizzato è progettato per interrompere il collegamento visibile tra gli indirizzi di invio e di ricezione.

La vittima offre una ricompensa di 1 milione di dollari

Nel tentativo di recuperare i beni, la vittima ha inviato un messaggio on-chain offrendo una ricompensa white-hat di 1 milione di dollari in cambio del 98% dei fondi rubati.

"Abbiamo ufficialmente avviato un procedimento penale. Con l'assistenza delle forze dell'ordine, delle agenzie di sicurezza informatica e di numerosi protocolli blockchain, abbiamo già raccolto informazioni sostanziali e fruibili sulle vostre attività", si legge nel messaggio.

Il messaggio avvisava che la vittima avrebbe intrapreso un'azione legale "implacabile" se l'aggressore non avesse ottemperato entro 48 ore.

"Se non ottemperate alle richieste: porteremo la questione sotto la nostra responsabilità legale e tramite le forze dell'ordine internazionali. La vostra identità sarà rivelata e condivisa con le autorità competenti. Perseguiremo senza sosta azioni penali e civili fino a quando non sarà fatta piena giustizia. Questa non è una richiesta. Vi viene data un'ultima possibilità per evitare conseguenze irreversibili", ha dichiarato la vittima.

L'incidente evidenzia una vulnerabilità persistente nel modo in cui i portafogli digitali visualizzano le informazioni sulle transazioni e nel modo in cui gli aggressori sfruttano il comportamento degli utenti anziché i difetti del codice blockchain.

Gli analisti della sicurezza hanno ripetutamente avvertito che la pratica dei fornitori di wallet di abbreviare lunghe stringhe di indirizzi per motivi di usabilità e di progettazione crea un rischio persistente.

Se questo problema non verrà risolto, è probabile che gli aggressori continueranno a sfruttare la tendenza degli utenti a verificare solo i primi e gli ultimi caratteri di un indirizzo.

Il post Un trader di criptovalute subisce una perdita di 50 milioni di dollari a seguito di un attacco di avvelenamento dell'indirizzo è apparso per la prima volta su BeInCrypto .