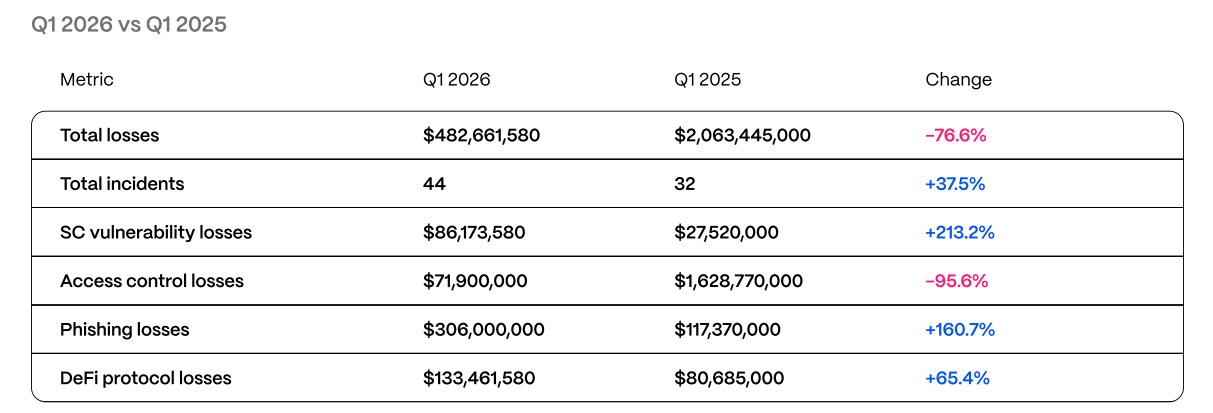

Il rapporto sulla sicurezza e la conformità di Hacken per il primo trimestre del 2026 stima le perdite del trimestre a 482,6 milioni di dollari. Le cifre precedenti si riferivano solo agli incidenti verificatisi fino al 22 marzo. Una truffa di ingegneria sociale avvenuta il 31 marzo ha aggiunto altri 18,2 milioni di dollari, portando il totale del trimestre finale a un livello superiore del 20,9% rispetto al quarto trimestre del 2025.

È interessante notare la tipologia di attacchi. Il phishing e l'ingegneria sociale hanno causato perdite per 306 milioni di dollari, pari al 63,4% del totale. Una singola truffa legata ai portafogli hardware ha provocato perdite per 282 milioni di dollari. Nonostante l'attenzione che il mondo delle criptovalute riserva al rischio di codice, la manipolazione degli utenti è rimasta la principale fonte di danni nel primo trimestre.

L'ingegneria sociale ha ancora la meglio sulle difese tecniche.

Nel primo trimestre, i danni maggiori sono derivati da inganni, furto di fiducia e abuso di accesso.

Non è necessario che un utente si trovi ad affrontare una complessa violazione del contratto per perdere fondi. Una falsa interazione con l'assistenza clienti, un link infetto o una frase di recupero rubata possono essere di per sé sufficienti a causare danni considerevoli. Il primo trimestre ha offerto un'ulteriore conferma di quanto costosi rimangano questi errori.

Anche gli attacchi ai contratti intelligenti sono aumentati notevolmente.

Le violazioni degli smart contract hanno rappresentato una quota importante delle perdite trimestrali. Hacken stima i danni legati ai contratti a 86,2 milioni di dollari, distribuiti su 28 incidenti, con un aumento del 213% rispetto all'anno precedente.

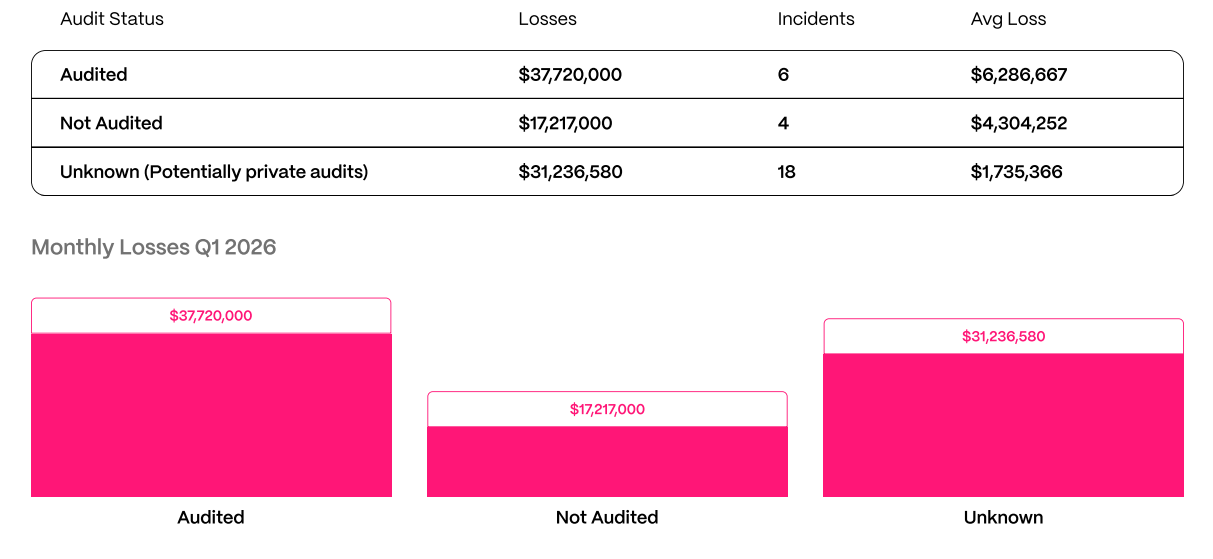

Il rapporto afferma che sei protocolli sottoposti a verifica sono stati sfruttati durante il trimestre. Uno di questi aveva già subito 18 verifiche. La copertura delle verifiche è comunque utile, ma i dati del primo trimestre dimostrano che il solo lavoro di verifica non garantisce la sicurezza di un protocollo nel tempo.

Le verifiche sono utili, ma è la successiva attuazione che determina i risultati.

La divergenza di opinioni nel campo della sicurezza crittografica spesso si riduce al modo in cui i team operano una volta completata la fase di revisione.

Secondo i dati di Hacken, i protocolli sottoposti a verifica e oggetto di violazione della sicurezza hanno subito perdite medie pari a 6,3 milioni di dollari per incidente, contro i 4,3 milioni di dollari per quelli non sottoposti a verifica.

Spesso, infatti, i team si assicurano un audit, ma poi continuano a rilasciare aggiornamenti, modificare le autorizzazioni, aggiungere dipendenze o ampliare l'accesso senza un'adeguata revisione successiva.

La sicurezza funziona al meglio se integrata in modo continuativo nello sviluppo del prodotto, nel controllo degli accessi, nella gestione della tesoreria e nella risposta agli incidenti.

Oltre gli exploit del protocollo

Il rapporto di Hacken include le opinioni di KuCoin, MEXC, WhiteBIT, Bybit, Centrifuge, Global Ledger, Allium, SovereignAI, M0, C4 e Gray Wolf.

Ad esempio, nell'estratto seguente, Hacken ha chiesto a KuCoin come il PoR si stia evolvendo in un'infrastruttura normativa.

Le piattaforme di scambio, gli specialisti della conformità, le società di analisi e i team di protocollo valutano il rischio attraverso filtri diversi. Ciononostante, il rapporto giunge alla stessa conclusione: la sicurezza del Web3 dipende dalla qualità del codice, dai controlli interni, dalla sicurezza dei wallet, dal monitoraggio e dalla disciplina operativa in tutte le attività relative al prodotto.

Le tattiche legate alla RPDC sono rimaste efficaci

Il rapporto evidenzia inoltre il continuo utilizzo di metodi di attacco già noti da parte di soggetti legati alla RPDC.

Secondo Hacken, le finte chiamate agli investitori, gli aggiornamenti software dannosi e i dispositivi dei dipendenti compromessi si sono confermati strumenti efficaci nel primo trimestre. Questi metodi avrebbero contribuito a sottrarre oltre 40 milioni di dollari a Step Finance e Bitrefill durante il trimestre.

Il successo duraturo di queste tattiche la dice lunga su quanto molti team siano ancora vulnerabili a livello umano e organizzativo.

Le stablecoin e l'intelligenza artificiale aggiungono nuovi punti di pressione

Il rapporto si sofferma anche sulla progettazione delle stablecoin e sui rischi legati all'intelligenza artificiale. Per quanto riguarda le stablecoin , Hacken afferma che il 38,5% dei progetti analizzati presentava meccanismi di conformità nel codice che non venivano applicati in tutti i percorsi di esecuzione.

Riguardo all'IA, Hacken afferma che il primo trimestre ha incluso il primo importante exploit che ha coinvolto codice di smart contract scritto dall'IA. Sottolinea inoltre l'abuso da parte dei firmatari dei wallet, l'esposizione al MEV e altri rischi legati ai sistemi assistiti dall'IA.

Considerazioni finali

Il report di Hacken relativo al primo trimestre mostra un mercato in cui le vecchie debolezze continuano a costare di più. Errori umani, abusi di accesso e ingegneria sociale hanno generato la maggior parte delle perdite del trimestre. Anche le vulnerabilità degli smart contract hanno contribuito in modo significativo. Gli audit si sono confermati utili, ma i risultati dipendono ancora dalle azioni intraprese dai team dopo il loro completamento.

L'articolo " Il rapporto di Hacken del primo trimestre 2026 mostra dove la sicurezza del Web3 è ancora carente" è apparso per la prima volta su BeInCrypto .