L'Office of Foreign Assets Control del Tesoro statunitense sanziona il fornitore di servizi di hosting russo Aeza Group LLC per aver consentito operazioni di criminalità informatica.

L'azione prevede la designazione di indirizzi di criptovaluta e l'attacco a infrastrutture critiche che supportano attacchi ransomware e attività di furto di dati a livello globale.

L'OFAC sanziona la rete Aeza Group per i servizi di hosting a prova di proiettile

Il 1° luglio 2025, Aeza Group LLC, un'azienda russa di hosting antiproiettile, e i suoi dirigenti sono stati sanzionati dall'Office of Foreign Assets Control del Dipartimento del Tesoro degli Stati Uniti per favoreggiamento della criminalità informatica. Le sanzioni riguardano sia le agenzie legate alla criminalità informatica che quelle legate al CAATSA Russia, secondo Chainalysis .

L'intera rete globale, inclusa Aeza International Ltd. nel Regno Unito e altre società affiliate, è coperta dall'azione dell'OFAC, oltre alla principale società russa. Questo approccio completo affronta la portata globale delle moderne operazioni infrastrutturali di criminalità informatica che interessano più giurisdizioni.

La designazione conferma l'impegno dell'OFAC nel contrastare i fornitori di servizi che favoriscono minacce informatiche su larga scala, prendendo di mira le infrastrutture essenziali che i truffatori utilizzano per ospitare informazioni illecite. Questa azione segue la designazione di ZServers del febbraio 2025.

Aeza Group forniva servizi di hosting a prova di bomba che consentivano ai criminali informatici di condurre attacchi ransomware, furti di dati e altre attività informatiche dannose, garantendo al contempo la sicurezza operativa. I servizi dell'azienda includevano server dedicati pubblicizzati da sedi a Mosca, che fornivano un'infrastruttura di hosting resiliente per le operazioni criminali.

Le sanzioni prendono di mira la catena di fornitura che supporta le operazioni di criminalità informatica, anziché perseguire i singoli attori della minaccia dopo che gli attacchi si sono verificati. Questo approccio interferisce con l'infrastruttura fondamentale che rende possibili le attività di criminalità informatica su larga scala.

Il Tesoro segnala gli indirizzi collegati all'infrastruttura di pagamento Aeza

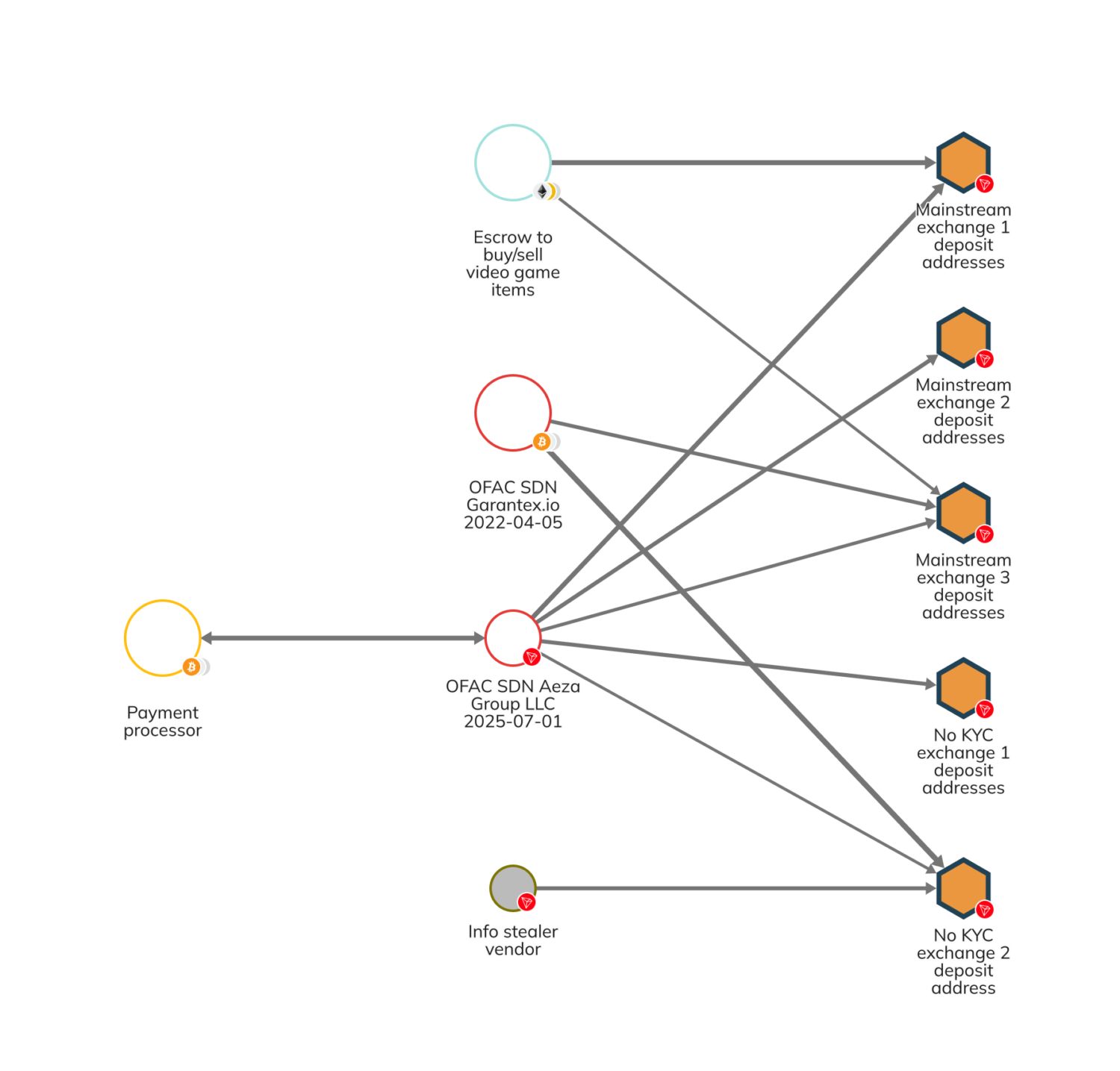

La designazione dell'OFAC include un indirizzo di criptovaluta TRON , TU4tDFRvcKhAZ1jdihojmBWZqvJhQCnJ4F, associato all'infrastruttura di pagamento di Aeza Group per servizi di hosting illeciti. L'analisi on-chain rivela che Aeza Group si è affidata a processori di pagamento per ricevere pagamenti per i servizi di hosting, oscurando la tracciabilità dei depositi dei clienti attraverso sistemi di intermediazione.

In qualità di portafoglio amministrativo, l'indirizzo specificato gestisce i prelievi dai processori di pagamento, trasferisce denaro ad altri exchange di criptovalute e occasionalmente riceve pagamenti diretti per i servizi di Aeza. Questo portafoglio ha ricevuto oltre 350.000 dollari in criptovalute prelevando denaro da diversi indirizzi di deposito su diversi exchange.

Secondo lo studio di Chainalysis Reactor, gli indirizzi di deposito utilizzati da Aeza ricevevano denaro anche tramite un fornitore di servizi di deposito a garanzia per transazioni su piattaforme di gioco e sull'exchange Garantex. Ulteriori collegamenti includono un fornitore di darknet che vende malware infostealer, che viola i sistemi informatici per rubare informazioni sensibili degli utenti.

Questo fornitore era probabilmente un cliente di Aeza, poiché i pagamenti regolari dal portafoglio del fornitore di infostealer all'indirizzo di deposito dell'exchange di Aeza corrispondono alle strutture tariffarie del servizio di hosting di Aeza. I modelli di pagamento forniscono la prova del coinvolgimento diretto del fornitore di hosting con malintenzionati che gestiscono infostealer e altri strumenti di criminalità informatica.

L'indirizzo TRON rilevato è stato contrassegnato da Chainalysis nella sua suite di prodotti e l'azienda continua a monitorare la presenza di altri indirizzi collegati ad Aeza e ad altri servizi di hosting affidabili.

L’attacco alle infrastrutture del cybercrimine interrompe le catene di fornitura criminali

Invece di colpire specifici attori della minaccia dopo che gli attacchi si sono già verificati, l'azione dell'OFAC contro Aeza Group prende di mira l'infrastruttura principale che consente operazioni di criminalità informatica su larga scala. Questo approccio attacca la catena di fornitura che supporta le attività criminali informatiche, concentrandosi sui fornitori di servizi che facilitano le operazioni dannose in corso.

Servizi di hosting a prova di bomba come Aeza Group offrono servizi personalizzati, resistenti alle azioni di rimozione e alle forze dell'ordine, fornendo un'infrastruttura di alto livello per l'uso criminale. I servizi facilitano l'accesso costante all'infrastruttura di hosting necessaria per attacchi ransomware, operazioni di furto di dati e altre attività informatiche dannose.

L'approccio sanzionatorio mira a interrompere le dipendenze dalle infrastrutture critiche utilizzate dai criminali informatici per ospitare contenuti dannosi e rimanere online. L'interruzione dei servizi di hosting è intesa dalle autorità a rendere difficoltose le attività dei gruppi criminali informatici che dipendono da infrastrutture solide per lo svolgimento delle loro attività.

Questa azione di contrasto segue analoghe interruzioni delle infrastrutture di lotta alla criminalità informatica, tra cui la designazione di ZServer nel febbraio 2025, a dimostrazione del continuo impegno del governo nel contrastare i fornitori di servizi che favoriscono la criminalità. Si tratta di una strategia di interruzione sistemica, piuttosto che di risposta a singoli attacchi.

Cryptopolitan Academy: Vuoi far crescere i tuoi soldi nel 2025? Scopri come farlo con la DeFi nel nostro prossimo corso online. Prenota il tuo posto