La decisione di Google di anticipare al 2029 la sua tabella di marcia per la migrazione dalla crittografia quantistica a quella digitale ha avuto un forte impatto sul mondo Bitcoin e delle criptovalute, perché l'azienda non si è limitata a modificare una scadenza. Ha infatti accompagnato questo avvertimento con un nuovo white paper in cui sostiene che decifrare la crittografia a curva ellittica a 256 bit utilizzata dalle principali blockchain potrebbe richiedere molte meno risorse quantistiche di quanto molti nel mercato avessero ipotizzato.

È proprio su questo collegamento che Nic Carter, General Partner di Castle Island Ventures, si è concentrato in una serie di post pubblicati martedì su X, sostenendo che la risposta a ciò che Google "ha visto" risiedeva in questo stesso documento. Il white paper, datato 30 marzo e scritto in collaborazione con i ricercatori di Google Quantum AI, Justin Drake e Dan Boneh, presenta stime aggiornate per attaccare la curva secp256k1, che si trova al centro della sicurezza delle firme dell'era Bitcoin.

Nello specifico, questo documento. Si tratta di una nuovissima stima delle risorse, nettamente inferiore alle stime precedenti su ciò che sarebbe necessario per violare l'ECC-256. Con il team di Google Quantum AI, Justin Drake e Dan Boneh. https://t.co/dYRld7HbJY pic.twitter.com/qXlAvzBQkv

— nic carter (@nic_carter) 31 marzo 2026

Secondo la formulazione di Google, l'algoritmo di Shor potrebbe risolvere il problema in questione con non più di 1.200 qubit logici e 90 milioni di porte Toffoli, oppure con non più di 1.450 qubit logici e 70 milioni di porte Toffoli. Su un'architettura superconduttrice, gli autori affermano che questi circuiti potrebbero essere eseguiti in pochi minuti con meno di mezzo milione di qubit fisici.

Questo è il vero shock per il modello di minaccia di Bitcoin. Il post sul blog di Google del 25 marzo affermava che l'azienda aveva spostato la data di migrazione al 2029 a causa dei progressi nell'hardware quantistico, nella correzione degli errori e nelle stime delle risorse per il fattorizzazione quantistica, e che aveva già modificato il suo modello di minaccia per dare priorità alla migrazione post-quantistica per i servizi di autenticazione. Il documento sulle criptovalute ha quindi fornito ai mercati una ragione concreta per cui tale scadenza potrebbe essere stata posticipata.

L'articolo è insolito anche per le modalità con cui gestisce la divulgazione. Invece di pubblicare integralmente i circuiti di attacco, gli autori affermano di aver utilizzato una prova a conoscenza zero per convalidare i risultati senza rivelare dettagli sensibili. Google ha presentato questa scelta come un esempio di divulgazione responsabile in un settore in cui il dibattito pubblico può di per sé generare timore e instabilità, soprattutto quando gli asset in questione sono strumenti al portatore senza possibilità di rivalsa.

Quella scelta ha influenzato direttamente la reazione su X. Il socio amministratore di Dragonfly, Haseeb Qureshi, ha definito il risultato "incredibile", scrivendo: "Google Research dimostra un'implementazione dell'algoritmo di Shor circa 20 volte più efficiente, in grado di decifrare le chiavi ECDSA in pochi minuti con circa 500.000 qubit fisici. Google ora è più fiduciosa in una transizione post-quantistica entro il 2029. Non stiamo più parlando della metà degli anni 2030, potremmo avere computer quantistici di queste dimensioni entro la fine del decennio."

Ha aggiunto che la decisione di Google di non pubblicare i circuiti veri e propri, ma di pubblicare invece una prova della loro esistenza, è significativa. "Credono che questo risultato sia così grave da non pubblicare i circuiti veri e propri. Hanno invece pubblicato una prova di conoscenza zero (ZKP) che dimostra che sono a conoscenza del circuito quantistico con queste proprietà. Questo è molto atipico e dimostra che Google considera la cosa molto seria. Tutte le blockchain hanno bisogno di un piano di transizione al più presto. Il post-quantistico non è più un'esercitazione", ha aggiunto.

È incredibile. Google Research dimostra un'implementazione dell'algoritmo di Shor circa 20 volte più efficiente, in grado di decifrare le chiavi ECDSA in pochi minuti con circa 500.000 qubit fisici.

Google ora è più fiduciosa di una transizione post-quantistica entro il 2029. Non stiamo più guardando alla metà degli anni 2030… https://t.co/jGzFk5uLc0 pic.twitter.com/O4V1VbiXkf

— Haseeb >|< (@hosseeb) 31 marzo 2026

Justin Drake, ricercatore della Ethereum Foundation, ha ulteriormente approfondito lo stesso concetto. "Oggi è un giorno memorabile per l'informatica quantistica e la crittografia. Sono appena stati pubblicati due articoli rivoluzionari", ha scritto. "I risultati sono sconvolgenti. Mi aspetto un cambiamento di prospettiva e un ulteriore impulso alla ricerca e sviluppo nel campo della crittografia post-quantistica."

In un altro post, ha aggiunto: "La mia fiducia nel Q-Day entro il 2032 è aumentata notevolmente. A mio parere, c'è almeno il 10% di possibilità che entro il 2032 un computer quantistico recuperi una chiave privata ECDSA secp256k1 da una chiave pubblica esposta. Sebbene un computer quantistico crittograficamente rilevante prima del 2030 sembri ancora improbabile, ora è senza dubbio il momento di iniziare a prepararsi."

Oggi è un giorno memorabile per l'informatica quantistica e la crittografia. Sono appena stati pubblicati due articoli rivoluzionari (link nel prossimo tweet). Entrambi gli articoli migliorano l'algoritmo di Shor, famoso per aver violato RSA e la crittografia a curve ellittiche. I due risultati si combinano, ottimizzando livelli separati di…

— Justin Drake (@drakefjustin) 31 marzo 2026

Nello specifico, per quanto riguarda Bitcoin, la parte più importante del documento non è una vaga minaccia futura per le "criptovalute", bensì la distinzione che traccia tra attacchi a chiavi dormienti o esposte e attacchi a transazioni in corso. Gli autori sostengono che architetture con clock veloci, come i sistemi superconduttori e fotonici, potrebbero in futuro consentire attacchi "on-spend", in cui una chiave pubblica esposta durante il flusso di una transazione viene violata abbastanza rapidamente da consentire al pagamento originale di entrare in un blocco prima ancora che venga eseguito.

La loro stima afferma esplicitamente che i sistemi con clock veloce potrebbero risolvere l'ECDLP in circa nove minuti in media, il che avvicina pericolosamente la cadenza di blocco di Bitcoin, di circa 10 minuti, alla finestra di attacco. Il documento indica i mempool privati e gli schemi di commit-reveal come possibili soluzioni, ma considera la migrazione alla crittografia post-quantistica come la vera risposta.

Altrettanto importante è il tentativo di Google di contenere il panico. Il documento afferma che gli attacchi quantistici al proof-of-work di Bitcoin tramite l'algoritmo di Grover non rappresentano una preoccupazione concreta "nei prossimi decenni", sostenendo che la discussione dovrebbe rimanere incentrata sulle firme, non sul mining. Questo è importante perché sposta il dibattito dagli scenari di collasso della rete alla progettazione dei wallet, all'esposizione delle chiavi, alla privacy del mempool e al coordinamento degli aggiornamenti.

Il messaggio più ampio è inequivocabile. Il documento di Google si conclude esortando "tutte le comunità di criptovalute vulnerabili ad aderire senza indugio alla migrazione verso PQC", e la sua cronologia di sicurezza separata ora indica il 2029, non una data comodamente lontana nella metà degli anni 2030.

Per anni Bitcoin ha considerato il rischio quantistico come un problema a lungo termine. Ciò che è cambiato questa settimana è che un importante laboratorio di fisica quantistica ha fornito una stima ingegneristica molto più precisa della minaccia, e alcuni degli osservatori più esperti del settore hanno immediatamente iniziato a parlare meno della necessità della transizione e più della velocità con cui questa deve iniziare.

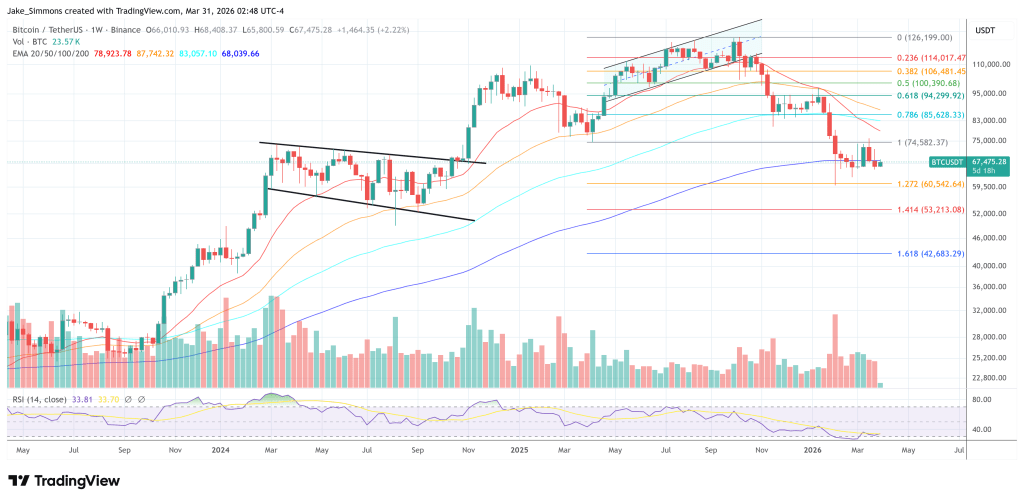

Al momento della stesura di questo articolo, il Bitcoin veniva scambiato a 67.475 dollari.