Secondo un nuovo rapporto di Chainalysis, nel 2025 il settore delle criptovalute ha registrato un'importante escalation nei furti di criptovalute a livello globale, con perdite superiori a 3,4 miliardi di dollari tra gennaio e inizio dicembre.

L'impennata è stata in gran parte causata da hacker legati alla Corea del Nord, responsabili della maggior parte dei fondi rubati durante l'anno.

All'interno del furto record di criptovalute da 2 miliardi di dollari in Corea del Nord

Nel suo ultimo rapporto, la società di analisi blockchain Chainalysis ha evidenziato un calo significativo nella frequenza degli attacchi alla Repubblica Popolare Democratica di Corea (RPDC). Ciononostante, il Paese ha raggiunto un anno da record in termini di furti di criptovalute.

Nel 2025, gli hacker nordcoreani hanno rubato almeno 2,02 miliardi di dollari in asset digitali, con un aumento del 51% su base annua. Rispetto ai livelli del 2020, l'importo rappresenta un aumento di circa il 570%.

"Il bottino record di quest'anno è stato generato da un numero significativamente inferiore di incidenti noti. Questo cambiamento – un minor numero di incidenti che generano profitti molto maggiori – riflette l'impatto del massiccio attacco informatico a Bybit nel marzo 2025", ha osservato Chainalysis.

Inoltre, il rapporto ha rivelato che gli attori legati alla RPDC sono stati responsabili di un record del 76% di tutte le compromissioni dei servizi avvenute nel corso dell'anno.

Nel complesso, i dati del 2025 portano la stima cumulativa minima dei fondi in criptovaluta rubati dalla Corea del Nord a 6,75 miliardi di dollari.

" Questa evoluzione è la continuazione di una tendenza di lungo termine. Gli hacker nordcoreani hanno da tempo dimostrato un elevato grado di sofisticatezza e le loro operazioni nel 2025 evidenziano che stanno continuando a evolvere sia le loro tattiche che i loro obiettivi preferiti", ha dichiarato a BeInCrypto Andrew Fierman, responsabile dell'intelligence per la sicurezza nazionale di Chainalysis.

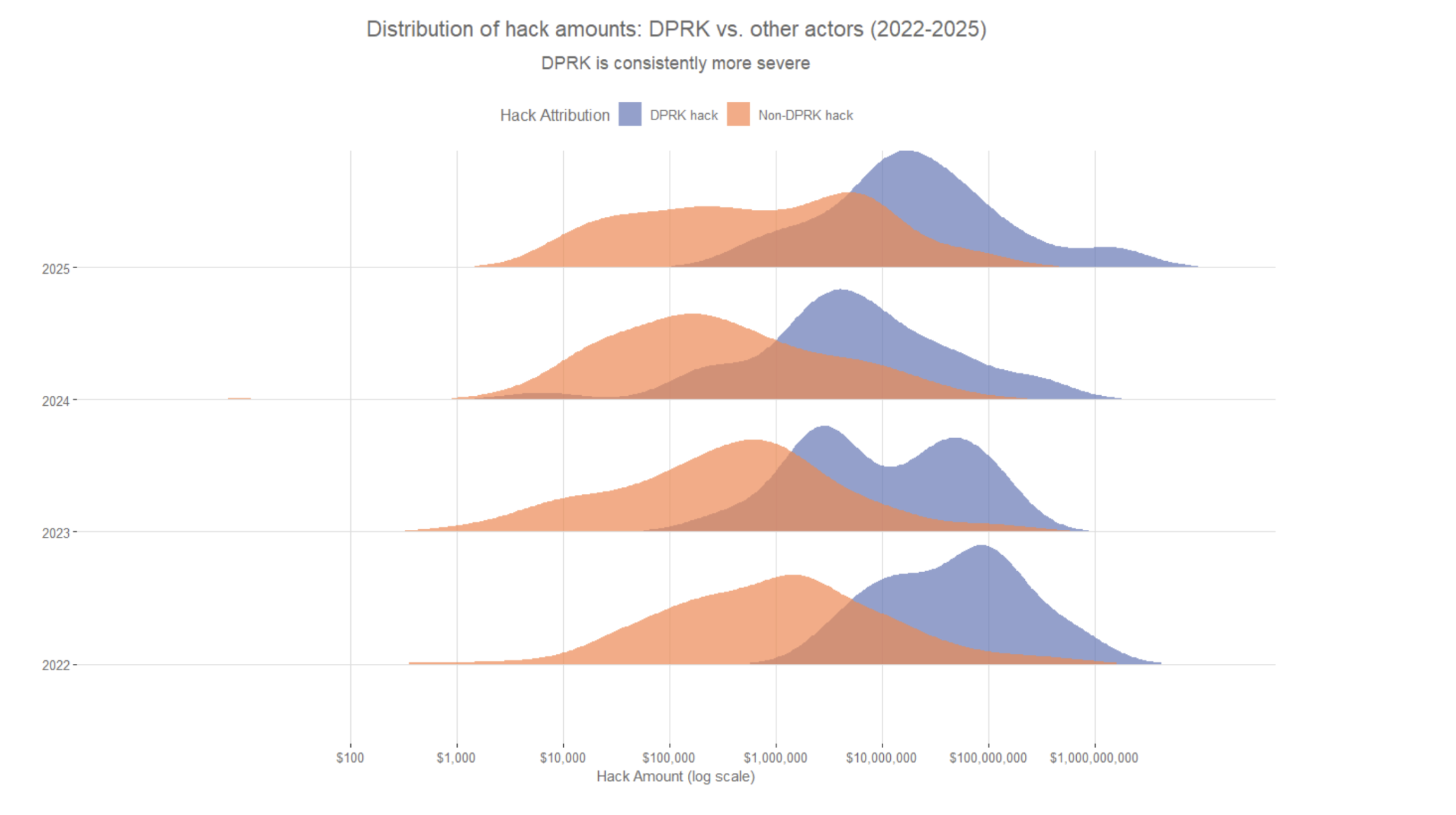

Basandosi sui dati storici, Chainalysis ha stabilito che la RPDC continua a portare a termine attacchi di valore significativamente più elevato rispetto ad altri autori di minacce.

"Questo schema rafforza il fatto che quando gli hacker nordcoreani colpiscono, prendono di mira grandi servizi e mirano a ottenere il massimo impatto", si legge nel rapporto.

Secondo Chainalysis, gli hacker nordcoreani stanno ottenendo risultati sempre più sproporzionati , assegnando ai propri operativi ruoli tecnici all'interno di aziende operanti nel settore delle criptovalute. Questo approccio, uno dei principali vettori di attacco, consente agli autori delle minacce di ottenere accessi privilegiati ed eseguire intrusioni più dannose.

A luglio, l'investigatore di blockchain ZachXBT ha pubblicato un articolo di denuncia in cui sosteneva che agenti legati alla Corea del Nord si erano infiltrati in un numero di posti di lavoro compreso tra 345 e 920 nel settore delle criptovalute.

"Parte di questo anno record riflette probabilmente una maggiore dipendenza dall'infiltrazione di personale IT presso borse, depositari e aziende web3, che può accelerare l'accesso iniziale e il movimento laterale prima di furti su larga scala", afferma il rapporto.

Gli autori delle minacce hanno anche adottato tattiche di reclutamento, fingendosi datori di lavoro per prendere di mira individui che già lavorano nel settore.

Inoltre, BeInCrypto ha recentemente segnalato che alcuni hacker si sono spacciati per contatti fidati del settore in false riunioni su Zoom e Microsoft Teams. Con questa tattica, hanno rubato oltre 300 milioni di dollari.

"La RPDC cercherà sempre di identificare nuovi vettori di attacco e aree in cui esistano vulnerabilità per sfruttare i fondi. Se a questo si aggiunge la mancanza di accesso del regime all'economia globale, si ottiene una minaccia statale motivata e sofisticata, che mira a ottenere quanti più capitali possibile per il regime. Di conseguenza, le compromissioni delle chiavi private dei servizi centralizzati hanno generato percentuali significative di exploit quest'anno", ha spiegato Fierman.

Chainalysis traccia una strategia di riciclaggio di denaro di 45 giorni utilizzata dagli hacker nordcoreani

Chainalysis ha rilevato che il comportamento della Corea del Nord in materia di riciclaggio differisce notevolmente da quello di altri gruppi. Il rapporto ha mostrato che gli attori legati alla RPDC tendono a riciclare denaro in tranche più piccole, con poco più del 60% del volume concentrato al di sotto dei 500.000 dollari di valore di trasferimento.

Al contrario, gli attori della minaccia non nordcoreana trasferiscono in genere il 60% dei fondi rubati in lotti molto più grandi, spesso compresi tra 1 e oltre 10 milioni di dollari. Chainalysis ha affermato che questa struttura riflette un approccio al riciclaggio più deliberato e sofisticato, nonostante la Corea del Nord rubi importi complessivi più ingenti.

L'azienda ha inoltre individuato chiare differenze nell'utilizzo dei servizi. Gli hacker legati alla RPDC mostrano una forte dipendenza dai servizi di trasferimento di denaro e di garanzia in lingua cinese, nonché da strumenti di bridge e mixing progettati per oscurare le tracce delle transazioni. Utilizzano inoltre piattaforme specializzate, come Huione, per facilitare le loro operazioni di riciclaggio .

Al contrario, altri attori che sfruttano i fondi rubati interagiscono più frequentemente con exchange decentralizzati, piattaforme centralizzate,servizi peer-to-peer e protocolli di prestito.

"Questi modelli suggeriscono che la RPDC operi con vincoli e obiettivi diversi rispetto a quelli dei criminali informatici non sostenuti dallo Stato. Il loro ampio ricorso a servizi professionali di riciclaggio di denaro in lingua cinese e a trader over-the-counter (OTC) suggerisce che gli attori della minaccia nordcoreana siano strettamente integrati con gli attori illeciti nella regione Asia-Pacifico, ed è coerente con l'uso storico da parte di Pyongyang di reti basate in Cina per accedere al sistema finanziario internazionale", ha affermato l'azienda.

Chainalysis ha anche osservato un modello di riciclaggio ricorrente che in genere si sviluppa nell'arco di 45 giorni. Nei giorni immediatamente successivi a un attacco informatico (giorni 0-5), gli attori legati alla Corea del Nord danno priorità alla separazione dei fondi rubati dalla fonte. Il rapporto ha rilevato un forte aumento dell'utilizzo di protocolli DeFi e servizi di mixing durante questo periodo iniziale.

Nella seconda settimana (giorni 6-10), l'attività si sposta verso servizi che consentono una maggiore integrazione. I flussi iniziano a raggiungere exchange e piattaforme centralizzati con requisiti KYC limitati.

L'attività di riciclaggio persiste attraverso servizi di miscelazione secondaria a intensità ridotta. Nel frattempo, vengono utilizzati ponti trasversali per oscurare il movimento.

"Questa fase rappresenta il periodo di transizione critico in cui i fondi iniziano a muoversi verso potenziali vie di fuga", ha osservato la società.

Nella fase finale (giorni 20-45), si assiste a una maggiore interazione con i servizi che facilitano la conversione o il prelievo di denaro. Tra i servizi principali figurano exchange senza KYC, servizi di garanzia, piattaforme di scambio istantaneo e servizi in lingua cinese, oltre a un rinnovato utilizzo di exchange centralizzati per combinare fondi illeciti con attività legittime.

Chainalysis ha sottolineato che la finestra ricorrente di 45 giorni per il riciclaggio fornisce informazioni chiave per le forze dell'ordine. Riflette anche i vincoli operativi degli hacker e la dipendenza da specifici facilitatori.

"La Corea del Nord attua una strategia di riciclaggio rapida ed efficace. Pertanto, è necessaria una risposta rapida da parte dell'intero settore. Le forze dell'ordine e il settore privato, dagli exchange alle società di analisi blockchain, devono coordinarsi efficacemente per bloccare qualsiasi forma di finanziamento non appena si presenti l'opportunità, sia che i fondi transitino attraverso stablecoin, sia che raggiungano un exchange dove i fondi possono essere congelati immediatamente", ha commentato Fierman.

Sebbene non tutti i fondi rubati seguano questa linea temporale, il modello rappresenta un tipico comportamento on-chain. Tuttavia, il team ha riconosciuto potenziali punti ciechi, poiché alcune attività, come i trasferimenti di chiavi private o le transazioni OTC off-chain , potrebbero non essere visibili solo attraverso i dati blockchain senza un'intelligence corroborante.

Le prospettive per il 2026

Il responsabile dell'intelligence per la sicurezza nazionale di Chainalysis ha rivelato a BeInCrypto che la Corea del Nord probabilmente indagherà su eventuali vulnerabilità. Sebbene gli incidenti di Bybit, BTCTurk e Upbit di quest'anno suggeriscano che gli exchange centralizzati stiano subendo una pressione crescente, le tattiche potrebbero cambiare in qualsiasi momento.

I recenti exploit che coinvolgono Balancer e Yearn indicano inoltre che protocolli consolidati potrebbero finire nel mirino degli aggressori. Ha affermato:

"Sebbene non possiamo dire cosa ci riserva il 2026, sappiamo che la RPDC cercherà di massimizzare il ritorno sul suo obiettivo, il che significa che i servizi con riserve elevate devono mantenere elevati standard di sicurezza per evitare di diventare il prossimo exploit".

Il rapporto ha inoltre sottolineato che, poiché la Corea del Nord fa sempre più affidamento sul furto di criptovalute per finanziare le priorità statali ed eludere le sanzioni internazionali, il settore deve riconoscere che questo attore della minaccia opera con una serie di vincoli e incentivi fondamentalmente diversi rispetto ai tipici criminali informatici.

"I risultati record del Paese nel 2025, raggiunti con il 74% di attacchi noti in meno, suggeriscono che potremmo essere a conoscenza solo della parte più visibile delle sue attività", ha aggiunto Chainalysis.

L'azienda ha sottolineato che la sfida principale per il 2026 sarà quella di identificare e interrompere queste operazioni ad alto impatto prima che gli attori legati alla RPDC possano commettere un altro incidente della portata dell'attacco informatico a Bybit .

L'articolo Come la Corea del Nord ha rubato 2 miliardi di dollari di criptovalute nel 2025 è apparso per la prima volta su BeInCrypto .