ZachXBT ha pubblicato una serie di documenti rubati ad hacker nordcoreani specializzati in criptovalute. Questi documenti descrivono dettagliatamente come gli infiltrati attaccano le startup crypto e come contrastarle.

In sostanza, questi hacker lavorano in piccoli team per gestire congiuntamente decine di falsi profili, che poi si candidano per posizioni lavorative nel settore IT. La negligenza e l'atteggiamento sprezzante delle startup Web3 sono la risorsa più preziosa di questi criminali.

Svelati i segreti delle criptovalute nordcoreane

Da quando hanno perpetrato l'attacco informatico a Bybit all'inizio di quest'anno, gli hacker nordcoreani si sono guadagnati una reputazione temibile nel settore delle criptovalute.

Una nuova e pericolosa tattica prevede l'infiltrazione nelle startup Web3 ; questa pratica sofisticata ha portato a diversi furti degni di nota quest'anno. Tuttavia, un investigatore esperto di criptovalute ha recentemente pubblicato un rapporto che descrive in dettaglio queste operazioni:

ZachXBT, un noto investigatore di criptovalute , persegue ogni sorta di criminale del Web3 , ma gli hacker nordcoreani rimangono un'area di particolare interesse. Ha monitorato tutto, dalle violazioni della sicurezza al riciclaggio di denaro , e ha ripetutamente denunciato la presenza di vaste infiltrazioni.

Oggi, tuttavia, ZachXBT sta diffondendo informazioni preziose sul funzionamento di questi gruppi.

Come operano gli infiltrati

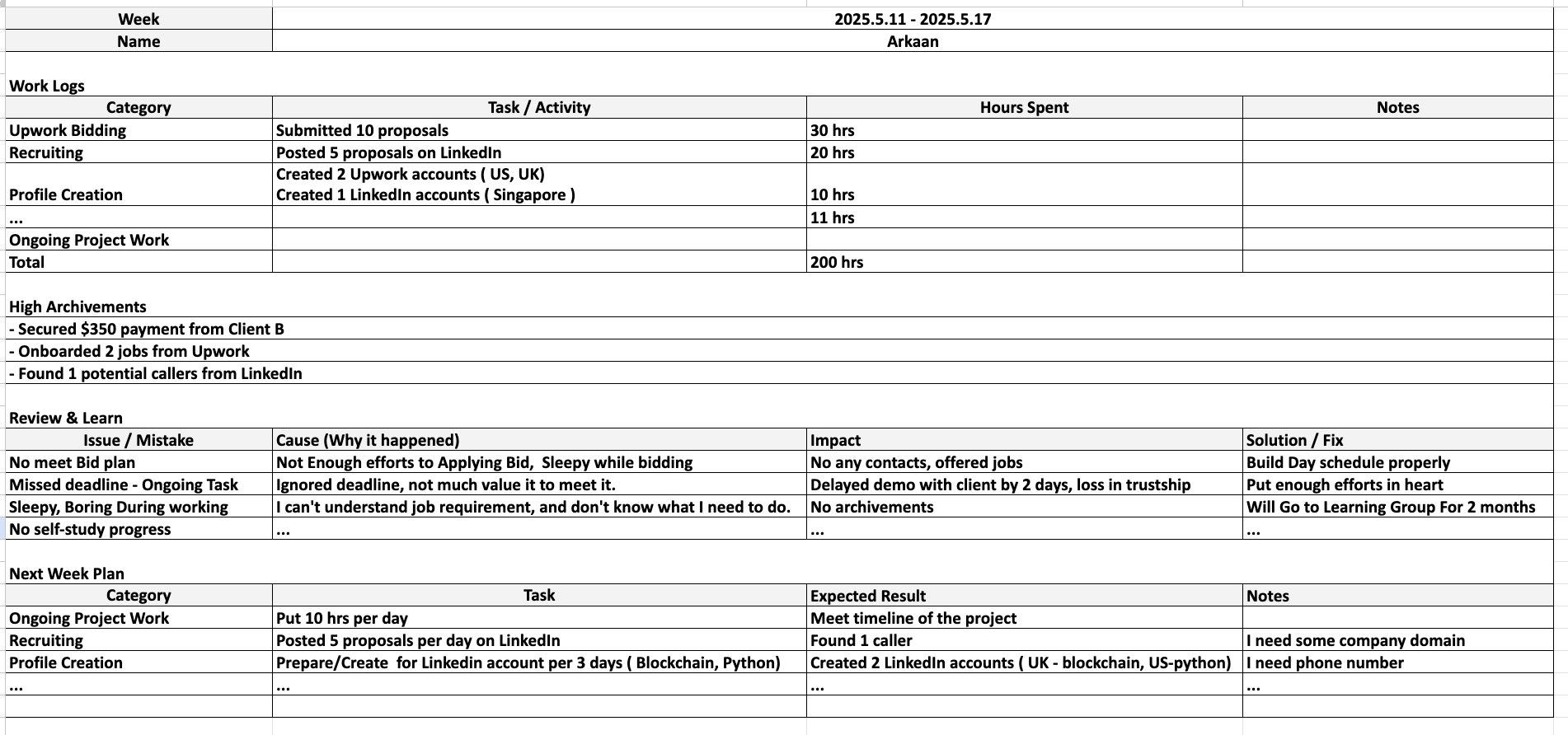

In sostanza, gli hacker nordcoreani si sono divisi in squadre di cinque persone per impersonare persone in cerca di lavoro nel settore delle criptovalute. Queste squadre hanno acquisito e gestito collettivamente più di 30 identità false, acquistando documenti d'identità governativi, account Upwork/LinkedIn, VPN e altro ancora.

Dopo aver fatto questo, iniziano a candidarsi per lavori nel settore delle criptovalute e a cercare falle di sicurezza quando trovano un impiego. Preferiscono di gran lunga i ruoli IT, poiché questo offre loro ampie possibilità di individuare punti deboli e collaborare al carico di lavoro del lavoro di copertura.

Queste truffe nordcoreane basate sulle criptovalute sono molto sofisticate, ma questi documenti mostrano come difendersi. Alcuni indizi essenziali, come la scelta della VPN, possono smascherare un falso candidato. Invece, il problema più grande è l'arroganza.

Quando gli investigatori della sicurezza informatica avvertono le startup Web3 di una potenziale infiltrazione, potrebbero ricevere una risposta sprezzante:

"La sfida principale nella lotta contro gli hacker nordcoreani nelle aziende è la mancanza di collaborazione. A ciò si aggiunge la negligenza dei team che li assumono, che diventano aggressivi quando vengono allertati. Questi hacker non sono affatto sofisticati, ma sono persistenti, dato che ce ne sono così tanti che inondano il mercato del lavoro a livello globale in cerca di ruoli", ha affermato ZachXBT.

Questi hacker non si concentrano mai su un unico obiettivo, ma si soffermano solo il tempo necessario per trovare un exploit di sicurezza. Una volta trovato, gruppi come Lazarus impiegano un'unità completamente diversa per perpetrare l'attacco.

Questi metodi incoraggiano gli hacker nordcoreani che si occupano di criptovalute a mantenere identità di copertura fragili, nella speranza che le pratiche di assunzione poco attente indichino misure di sicurezza vulnerabili.

Le startup Web3 dovrebbero essere consapevoli degli hacker nordcoreani, non farsi paralizzare dalla paura. Un po' di diligenza e cautela possono aiutare a proteggere qualsiasi progetto da questi attacchi di infiltrazione.

Il post ZachXBT rivela i metodi segreti di infiltrazione degli hacker nordcoreani che sfruttano le criptovalute è apparso per la prima volta su BeInCrypto .