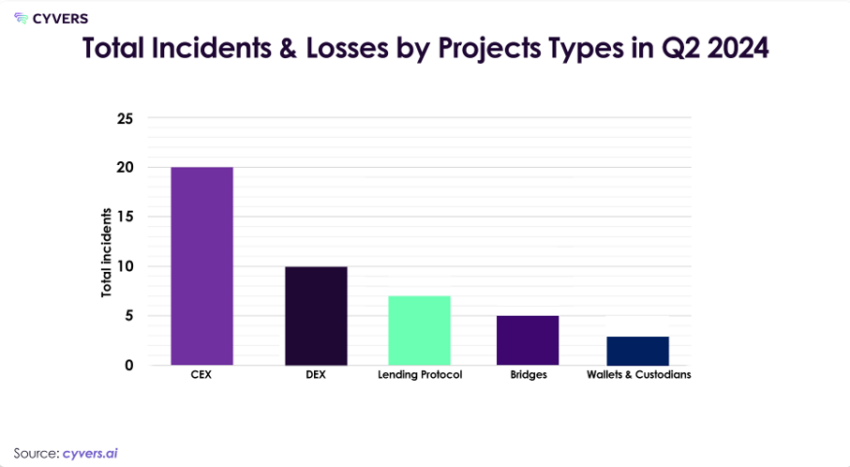

Con la conclusione del secondo trimestre del 2024, l’ecosistema Web3 naviga in un ambiente di sicurezza in costante cambiamento. Questo trimestre ha visto un cambiamento significativo nei vettori di attacco. Gli scambi centralizzati (CEX) hanno sopportato il peso maggiore di gravi incidenti, mentre i protocolli di finanza decentralizzata (DeFi) hanno mostrato una migliore resilienza.

Un rapporto della società di sicurezza blockchain Cyvers fornisce un'analisi dettagliata degli incidenti di sicurezza. Il rapporto evidenzia il loro impatto su vari segmenti, i cambiamenti nelle tattiche degli hacker e le ripercussioni economiche di questi incidenti.

L’aumento delle minacce informatiche porterà le perdite crittografiche a nuovi livelli nel 2024

Il rapporto sulla sicurezza Cyvers Web3 per il secondo trimestre e il primo semestre del 2024 rivela un drammatico aumento delle perdite di criptovalute dovute ad attacchi informatici. Il rapporto rileva eventi importanti, mutevoli strategie di attacco ed effetti finanziari e operativi sull’ecosistema Web3. Nonostante l’aumento degli attacchi, gli sforzi di ripristino e le strategie di risposta agli incidenti hanno mostrato miglioramenti, dimostrando la necessità di una vigilanza continua e di forti misure di sicurezza.

Il secondo trimestre del 2024 ha visto perdite di criptovalute per 629,68 milioni di dollari in vari 49 incidenti, portando il totale da inizio anno all'incredibile cifra di 1,38 miliardi di dollari a partire dal primo semestre del 2024. Questa cifra mostra un notevole aumento rispetto allo stesso periodo del 2023, evidenziando quindi il continuo e carattere mutevole delle minacce nell'ambiente Web3.

Per saperne di più: Le 15 truffe crittografiche più comuni a cui prestare attenzione

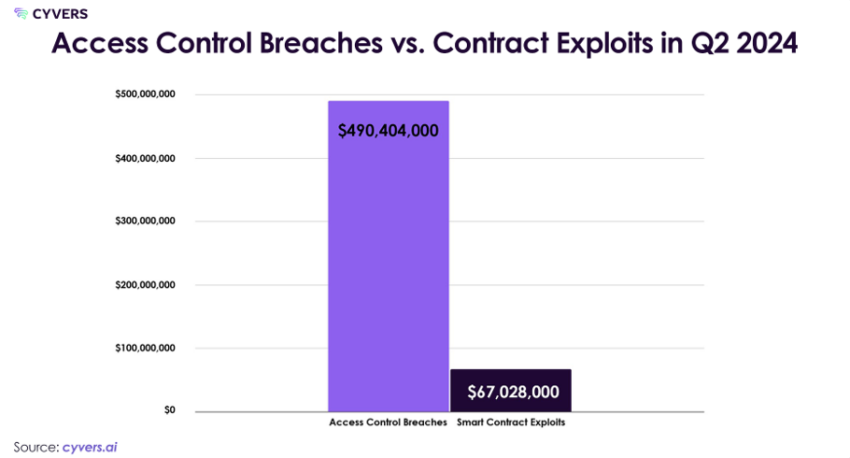

Gli exploit dei contratti intelligenti hanno rappresentato 67.378.000 dollari in 20 incidenti, mentre le violazioni del controllo degli accessi hanno comportato perdite per 491.311.000 dollari in 26 incidenti. Inoltre, l'avvelenamento da indirizzi ha rappresentato $ 71.475.000 dei 361 incidenti. L’aumento delle perdite anno su anno mostra un aumento di oltre il 100% rispetto al secondo trimestre del 2023.

"Vale la pena notare che l'importo dei fondi recuperati è aumentato di quasi il 42%, da $ 138.900.000 nel secondo trimestre del 2023 a $ 197.000.000 nel secondo trimestre del 2024. Questo notevole aumento evidenzia il valore di solide tecniche di risposta e di migliori sforzi di recupero", ha dichiarato il team di Cyvers a BeInCrypto.

Impatto degli attacchi hacker alle criptovalute nel secondo trimestre: controllo normativo e costi in aumento

Tuttavia, le perdite vanno oltre i numeri. I problemi di sicurezza nel secondo trimestre hanno avuto un effetto ampio e significativo sull’economia.

Gli attacchi hacker CEX di alto profilo hanno intensificato il controllo normativo, portando potenzialmente a requisiti di conformità più severi e costi operativi elevati per gli scambi. Poiché le aziende colpite perseguono azioni legali contro i trasgressori, questi eventi hanno anche seriamente offuscato la loro reputazione e aumentato le spese legali.

Inoltre, alle spese di gestione dei progetti Web3 si aggiungono la frequenza e la portata degli attacchi, che hanno aumentato notevolmente i tassi di assicurazione cripto. Frequenti errori di sicurezza potrebbero minare la fiducia degli utenti, riducendo i tassi di adozione dello spazio Web3 e gli investimenti.

Il rapporto trimestrale del team Cyvers ha evidenziato anche le tendenze geografiche delle minacce alla sicurezza informatica Web3. L’Europa orientale ha registrato un’impennata dell’attività, mentre gli scambi centralizzati dell’Asia-Pacifico hanno dovuto affrontare attacchi mirati a causa di lacune normative e leggi sulla sicurezza informatica più deboli. D’altro canto, i protocolli DeFi nordamericani hanno mostrato una maggiore resilienza, probabilmente grazie a rigorose misure di sicurezza e conformità.

DeFi vs. CeFi: confronto tra l'impatto dei recenti attacchi crittografici

Nel secondo trimestre del 2024, si è verificato un notevole spostamento delle violazioni della sicurezza verso incidenti di controllo degli accessi, in particolare mirati agli scambi centralizzati. Ciò ha segnato un allontanamento dallo sfruttamento delle vulnerabilità dei contratti intelligenti nei protocolli DeFi. Gli exploit di controllo degli accessi sono aumentati del 35%, mentre gli exploit dei contratti intelligenti sono diminuiti dell’83% rispetto al primo semestre del 2023.

Il drammatico aumento del 900% delle perdite CeFi rispetto al secondo trimestre del 2023 segnala un cambiamento significativo nell’attenzione degli aggressori. Questa tendenza può essere attribuita alla concentrazione degli asset in piattaforme centralizzate e alle misure di sicurezza potenzialmente permissive in alcuni scambi.

Il team Cyvers prende come esempio l'incidente di DMM Bitcoin. L'exchange centralizzato con sede in Giappone ha subito un attacco informatico significativo nel maggio 2024 , provocando perdite per 305 milioni di dollari. Questo evento ha segnato il più grande hack blockchain dal dicembre 2022 e il terzo più grande nella storia delle criptovalute.

L'hacking ha comportato il trasferimento di 4502,9 BTC (oltre 308 milioni di dollari) a più indirizzi, complicando gli sforzi di recupero. Inizialmente la natura del trasferimento non era chiara. Tuttavia, DMM Bitcoin ha confermato che si trattava di una violazione della sicurezza e ha avviato un'indagine.

Ha inoltre assicurato ai clienti che i loro depositi rimanevano sicuri. Tra le cause potenziali figuravano chiavi compromesse dell'hot wallet che consentivano transazioni non autorizzate, aggressori che inducevano con l'inganno gli utenti a firmare transazioni dannose o seminavano cronologie di transazioni con indirizzi sosia per ingannare gli utenti.

Nel frattempo, nei settori DeFi, il team Cyvers ha riferito che gli scambi decentralizzati (DEX) sono stati testimoni di incidenti significativi. Tuttavia, questi erano meno gravi di quelli che colpivano le loro controparti centralizzate.

I protocolli di prestito hanno avuto impatti moderati, con incidenti degni di nota che hanno coinvolto Sonne Finance e UwU Lending. Il team Cyvers ha esaminato lo sfruttamento di Sonne Finance, prendendolo come caso di studio.

“L’exploit da 20 milioni di dollari di Sonne Finance prevedeva una complessa tattica di manipolazione degli oracoli. Gli aggressori hanno sfruttato una vulnerabilità nel meccanismo di feed dei prezzi del protocollo, gonfiando momentaneamente il valore di un token meno conosciuto. Ciò ha permesso loro di contrarre prestiti a fronte di garanzie gonfiate e drenare le riserve di liquidità del protocollo prima che il prezzo potesse essere corretto”, hanno spiegato.

I ponti sono emersi come un obiettivo crescente, con incidenti come XBridge. Anche portafogli e custodi hanno subito perdite significative, con incidenti degni di nota come Coinstats .

Dall'Address Poisoning alla Oracle Manipulation: i trend del secondo trimestre

L'aumento dell'avvelenamento degli indirizzi dimostra la crescente astuzia degli aggressori ed evidenzia la necessità di misure di sicurezza rafforzate. L'avvelenamento degli indirizzi può causare perdite finanziarie significative a causa della fiducia degli utenti negli indirizzi familiari.

Altre tendenze degne di nota nel secondo trimestre del 2024 includono attacchi di prestiti flash che sfruttano vulnerabilità temporanee nei protocolli di liquidità, attacchi di manipolazione degli oracoli che sfruttano i feed di prezzo per opportunità di arbitraggio e attacchi cross-chain che sfruttano le debolezze dei protocolli bridge per dirottare fondi attraverso le catene.

Il trimestre ha visto anche un’evoluzione della sofisticazione nelle tecniche di riciclaggio di denaro post-attacco. Gli aggressori hanno utilizzato sempre più ponti cross-chain per spostare i fondi rubati su più blockchain, complicando gli sforzi di tracciamento.

Nuovi protocolli DeFi che offrono funzionalità di miglioramento della privacy sono stati sfruttati a fini di riciclaggio di denaro . Gli algoritmi di intelligenza artificiale vengono utilizzati per automatizzare e ottimizzare il movimento dei fondi rubati, rendendo meno efficaci i metodi di tracciamento tradizionali. C’è stato un maggiore utilizzo di privacy coin, mixer decentralizzati e metodi sofisticati per oscurare le tracce delle transazioni, inclusi scambi cross-chain e soluzioni di livello 2.

La risposta rapida mitiga le perdite DeFi nel secondo trimestre del 2024

Le strategie efficaci di risposta agli incidenti osservate nel secondo trimestre del 2024 includevano azioni rapide per congelare i contratti vulnerabili e ridurre al minimo le perdite in diversi incidenti DeFi. Cyvers ha osservato che alcuni protocolli DeFi hanno implementato con successo team di sicurezza decentralizzati in grado di rispondere rapidamente e mitigare le minacce.

Ad esempio, un migliore coordinamento tra scambi, società di analisi blockchain e forze dell'ordine ha portato al recupero di 22 milioni di dollari dall'hacking di Gala Games . Inoltre, pump.fun, la piattaforma per la creazione di monete meme su Solana, ha dimostrato una risposta rapida dopo la violazione della sicurezza, inclusa la sospensione immediata del contratto, il coinvolgimento dell'hacker tramite messaggi on-chain e l'offerta di una taglia. Le loro misure proattive hanno portato alla restituzione dell’80% dei fondi rubati entro 24 ore.

Cyvers prevede un aumento degli attacchi alle soluzioni Layer 2 e alle piattaforme di gioco

Sulla base delle tendenze del secondo trimestre, il team Cyvers prevede che emergeranno diverse minacce in futuro. Questi includono un continuo aumento di sofisticati exploit contrattuali, l’integrazione dell’intelligenza artificiale nei vettori di attacco, un aumento del rischio per gli attuali standard crittografici con l’avanzare dell’informatica quantistica, un maggiore targeting delle soluzioni Layer 2 con la loro crescente adozione e il potenziale di attacchi che sfruttano le vulnerabilità su più livelli. Catene. Inoltre, esiste la possibilità di ulteriori attacchi alle piattaforme di gioco e agli NFT.

Man mano che l’ecosistema diventa sempre più interconnesso, è necessario prendere in considerazione i controlli di sicurezza per migliorare le interazioni tra catene. Sfruttare l’intelligenza artificiale per il rilevamento e la risposta alle minacce in tempo reale, promuovere una maggiore condivisione delle informazioni e meccanismi di difesa collaborativa in tutto il settore e l’adozione di protocolli di sicurezza a più livelli sono essenziali.

Per saperne di più: I 5 principali difetti nella sicurezza crittografica e come evitarli

Il comportamento degli utenti continua a svolgere un ruolo cruciale negli incidenti di sicurezza. Il phishing e l’ingegneria sociale rimangono fattori significativi nelle violazioni della sicurezza. Le password deboli e il riutilizzo delle password continuano a essere sfruttati negli attacchi. Gli utenti che concedono autorizzazioni non necessarie ai contratti intelligenti rimangono una vulnerabilità significativa.

Campagne regolari di sensibilizzazione sulla sicurezza, migliori pratiche per la gestione delle chiavi private e l’autenticazione a più fattori, portafogli e DApp che implementano avvisi in tempo reale per transazioni sospette e programmi di formazione peer-to-peer all’interno delle comunità crittografiche hanno effettivamente aumentato la consapevolezza sulla sicurezza.

Il post Gli aggressori sono passati da DeFi a CeFi: il rapporto sulla sicurezza Web3 di Cyvers Q2 2024 è apparso per la prima volta su BeInCrypto .