La scoperta di Cado Security ha completamente sfatato la convinzione che i sistemi macOS siano impermeabili ai malware. Questa rivelazione riguarda un nuovo malware-as-a-service (MaaS) chiamato “Cthulhu Stealer”, che prende di mira gli utenti macOS attraverso mezzi ingannevoli.

L’ascesa di Cthulhu Stealer indica che nessun sistema è completamente sicuro contro le minacce informatiche.

In che modo il malware ruba la crittografia degli utenti Mac?

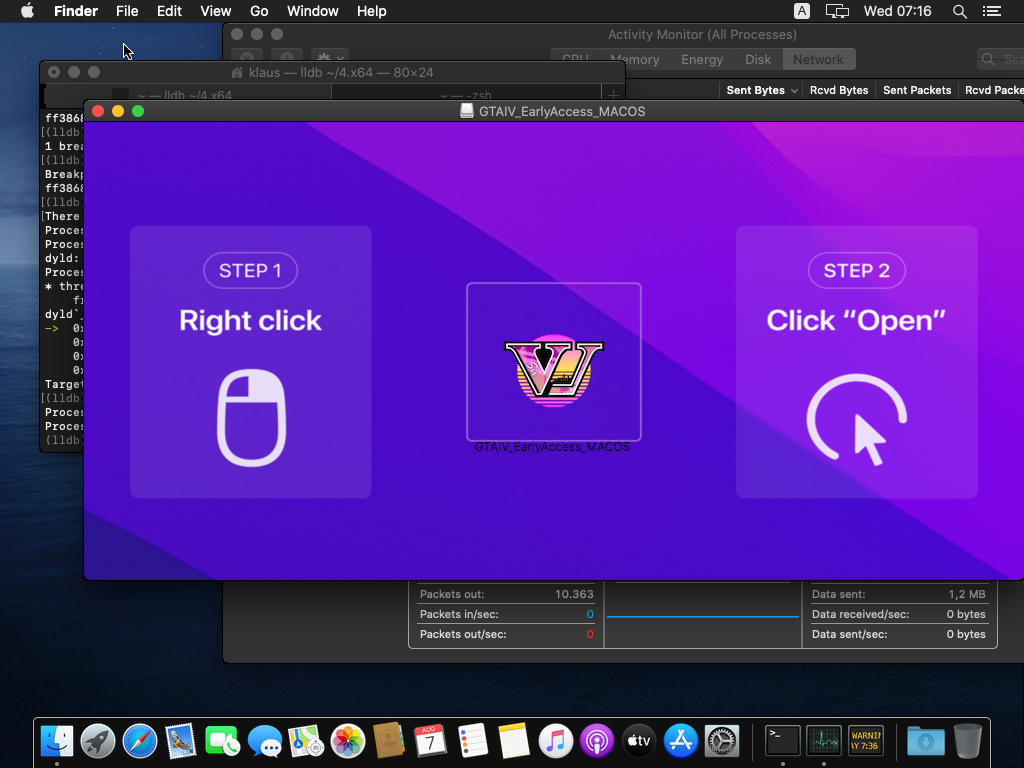

Cthulhu Stealer si maschera da applicazioni legittime come CleanMyMac e Adobe GenP e da software che dichiarano di essere una versione anticipata di " Grand Theft Auto VI. "

Una volta che l'utente monta il file DMG dannoso, gli viene richiesto di inserire le password di sistema e MetaMask. Questo inganno iniziale è solo l’inizio.

Per saperne di più: Una guida alle migliori soluzioni di sicurezza AI nel 2024

Dopo l'inserimento delle credenziali, il malware utilizza osascript, uno strumento macOS, per estrarre le password dal portachiavi del sistema. Questi dati, inclusi i dettagli dei portafogli crittografici come MetaMask , Coinbase e Binance , vengono compilati in un archivio zip. Questo archivio, identificato dal prefisso internazionale dell'utente e dall'ora dell'attacco, contiene le informazioni rubate.

Cthulhu Stealer ruba dati anche da altre piattaforme, tra cui:

- Portafogli di estensione Chrome

- Informazioni sull'utente di Minecraft

- Portafoglio Wasabi

- Password portachiavi

- Password di archiviazione sicura

- Gioco Battlenet, cache e dati di registro

- Cookie di Firefox

- Portafoglio Dedalo

- Portafoglio in elettro

- Portafoglio atomico

- Portafoglio Armonia

- Portafoglio in elettro

- Portafoglio Enjin

- Oh portafoglio

- Portafoglio elegante

- Portafoglio Coinomi

- Portafoglio di fiducia

- Portafoglio blockchain

- Portafoglio XDeFi

- Cookie del browser

- Informazioni sull'account Telegram Tdata

Inoltre, Cthulhu Stealer raccoglie informazioni dettagliate sul sistema come indirizzo IP, nome del sistema e versione del sistema operativo. Invia quindi questi dati a un server di comando e controllo (C2), consentendo agli aggressori di affinare le proprie strategie.

I truffatori fanno pagare $ 500 al mese per Cthulhu Stealer

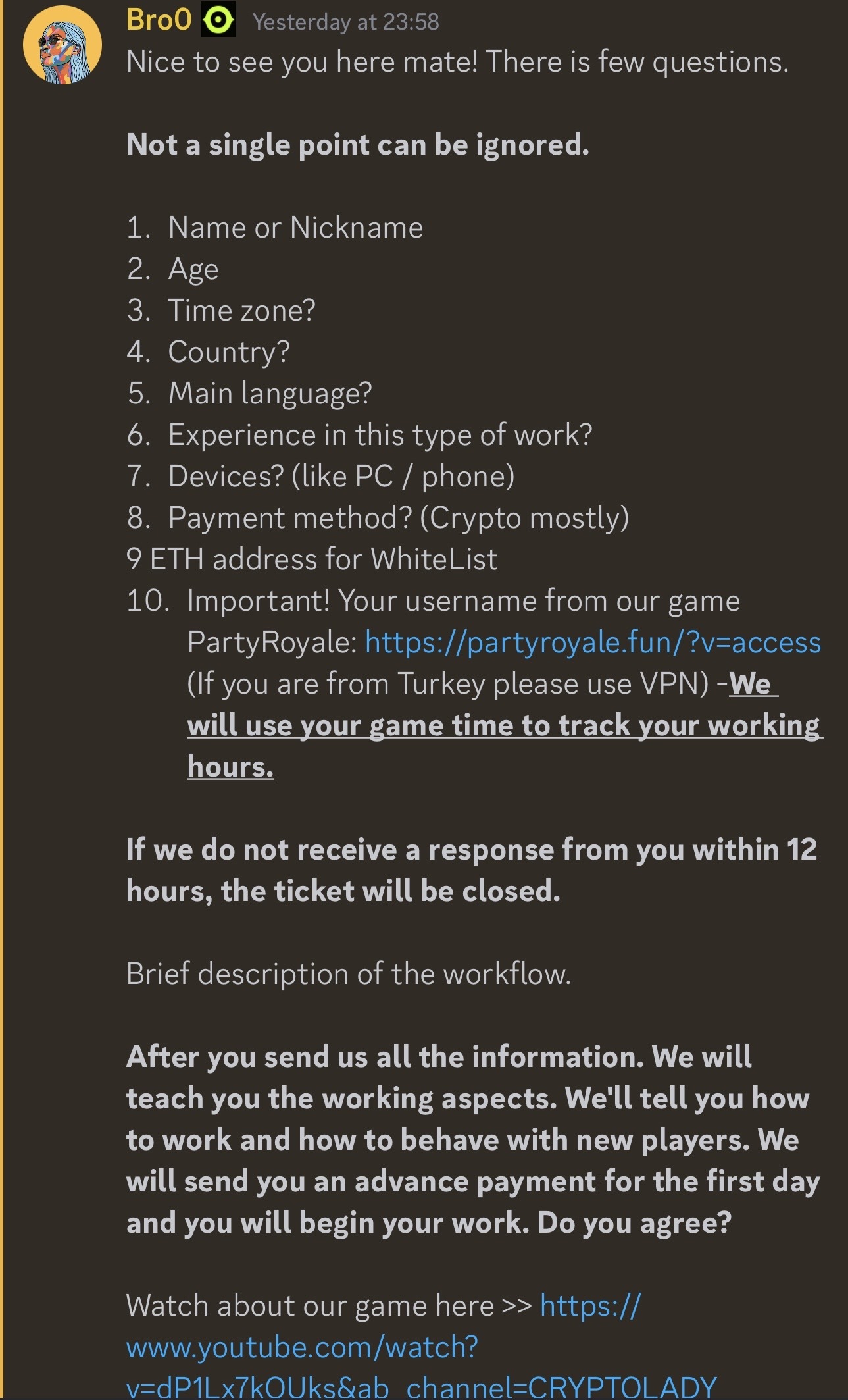

I truffatori utilizzano varie strategie per intrappolare le vittime nell'installazione del malware. Ad esempio, sui social media, alcuni truffatori si spacciano per datori di lavoro che offrono lavori che richiedono il download di software per tenere traccia dell’orario di lavoro. Queste offerte sono accompagnate da un senso di urgenza, spingendo la potenziale vittima a scaricare rapidamente l'applicazione.

Gli sviluppatori e gli affiliati dietro Cthulhu Stealer, noto come Cthulhu Team, utilizzano Telegram per gestire le loro operazioni.

"Sembra che il ladro venga affittato a privati per 500 dollari al mese, con lo sviluppatore principale che paga una percentuale dei guadagni agli affiliati in base alla loro implementazione. Ogni affiliato dello stealer è responsabile della distribuzione del malware. Cado ha trovato il ladro di Cthulhu venduto su due noti mercati di malware che vengono utilizzati per la comunicazione, l'arbitrato e la pubblicità del ladro, insieme a Telegram", ha informato i lettori Cado.

Per saperne di più: 9 consigli per la sicurezza del portafoglio crittografico per salvaguardare le tue risorse

Per proteggersi, gli utenti dovrebbero installare un software antivirus affidabile progettato specificamente per macOS . Dovrebbero anche prestare attenzione alle opportunità di lavoro che richiedono download immediati di software. Aggiornamenti regolari del software possono ridurre ulteriormente il rischio di infezioni da malware.

Il post Il nuovo malware ruba criptovalute da MetaMask, Binance e altri portafogli su macOS è apparso per la prima volta su BeInCrypto .