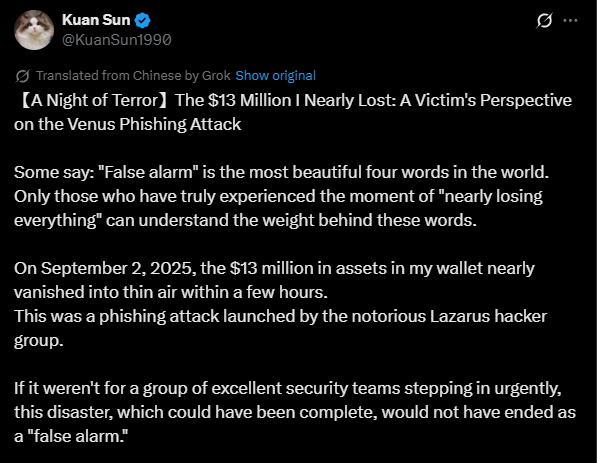

All'inizio di questa settimana, il crypto-balena Kuan Sun ha condiviso nei dettagli la sua esperienza quando è stato preso di mira da un sofisticato attacco di phishing sul suo account X.

Questa storia è un duro monito per tutti gli investitori, che hanno perso e poi recuperato 13,5 milioni di dollari. Con l'espansione dell'ecosistema degli asset digitali, aumenta anche il rischio di hacking. Come possono gli investitori prevenire perdite ingenti?

Un incontro apparentemente innocuo che si è trasformato in un incubo

Martedì, un attacco di phishing ha rubato la criptovaluta a Kuan Sun , utente della piattaforma di prestito decentralizzata Venus Protocol. Tuttavia, grazie alla rapida risposta e alla collaborazione del team di Venus Protocol, è riuscito a recuperare i fondi rubati.

L'elaborato attacco ebbe inizio nell'aprile 2025 alla conferenza Wanxiang di Hong Kong . Lì, un amico comune presentò Sun a qualcuno che sosteneva di essere un rappresentante dell'Asia Business Development di Stack. Questo tipo di networking è comune nel settore delle criptovalute, e i due si unirono su Telegram.

Il 29 agosto, il cosiddetto "BD" ha richiesto una semplice riunione su Zoom. Sun si è unito in ritardo e ha notato che non c'era alcun suono nella stanza.

Un messaggio pop-up sulla sua pagina web recitava: "Il tuo microfono ha bisogno di un aggiornamento". Confuso, Sun cliccò sul pulsante di aggiornamento: un errore fatale che tese la trappola.

Sun si rese conto in seguito che gli hacker non stavano agendo al volo. Disse che l'attacco altamente personalizzato era in corso da lunedì, prendendo di mira specificamente lui.

Dopo l'"aggiornamento", ha iniziato a vedere strani messaggi sul suo computer. Il browser Chrome si chiudeva in modo anomalo e compariva il messaggio "Ripristinare le schede?".

Senza sospettare nulla, Sun continuò la sua routine e accedette al Venus Protocol tramite il suo browser. Lì, procedette a eseguire un prelievo, un'operazione che aveva già eseguito innumerevoli volte in precedenza.

Poco dopo, il suo computer rallentò, il suo account Google fu disconnesso da Chrome e nel suo portafoglio apparvero transazioni strane e insolite. Capì immediatamente che qualcosa non andava.

L'analisi suggerisce che gli hacker abbiano sostituito la loro estensione Rabby Wallet, utilizzata di frequente, con un programma dannoso. Questa tattica è spesso utilizzata da Lazarus, il famigerato gruppo di hacker nordcoreano .

Dopo aver ottenuto l'autorizzazione all'approvazione del portafoglio, hanno rapidamente trasferito vari token, tra cui vUSDC, vETH, vWBETH e vBNB.

Una rapida ripresa e lezioni chiave

Sun ha agito rapidamente contattando le aziende di sicurezza blockchain Peckshield e Slowmist per ricevere assistenza. Ha anche contattato il team di Venus Protocol per chiedere supporto.

Di conseguenza, Venus Protocol ha immediatamente sospeso la piattaforma come misura preventiva e ha avviato un'indagine.

Hanno quindi avviato una votazione di emergenza per liquidare forzatamente il portafoglio dell'aggressore, consentendo a Sun di recuperare con successo i suoi 13,5 milioni di dollari.

Giovedì, Sun ha condiviso la sua storia e le sue conclusioni principali. Ha avvertito che gli hacker nordcoreani stanno utilizzando sempre più spesso una combinazione di ingegneria sociale, deepfake e trojan.

Di conseguenza, ciò che sembra una videoconferenza legittima o un normale account Twitter potrebbe essere completamente falso.

Ha specificamente consigliato agli utenti di evitare link Zoom provenienti da altri e di scaricare i plugin del programma solo dai canali ufficiali. Ha inoltre esortato a non cliccare mai sui link "aggiorna" che compaiono nelle finestre pop-up.

Sun ha espresso la sua gratitudine al team di Venus per la tempestività nell'impedire ulteriori danni. Ha esortato tutti a "essere sempre sospettosi di qualsiasi richiesta ricevuta nella vita quotidiana e a rispondere sempre con calma".

L'articolo Anatomia dell'attacco hacker al protocollo Venus Whale è apparso per la prima volta su BeInCrypto .