Nel 2025, si è registrato un notevole aumento di truffe, attacchi informatici e exploit nel settore delle criptovalute. Oltre 2 miliardi di dollari sono stati rubati dai servizi di criptovaluta solo nei primi sei mesi. Mitchell Amador, CEO di Immunefi, una piattaforma di sicurezza Web3, ritiene che molti team ora considerino la sicurezza semplicemente come una "casella di controllo pre-lancio".

In un'intervista esclusiva con BeInCrypto, Amador ha anche sottolineato come pagare milioni di dollari agli hacker per identificare i bug possa prevenire miliardi di perdite e potrebbe essere più efficace della sicurezza informatica tradizionale.

Perché gli attacchi informatici alle criptovalute sono in aumento nel 2025?

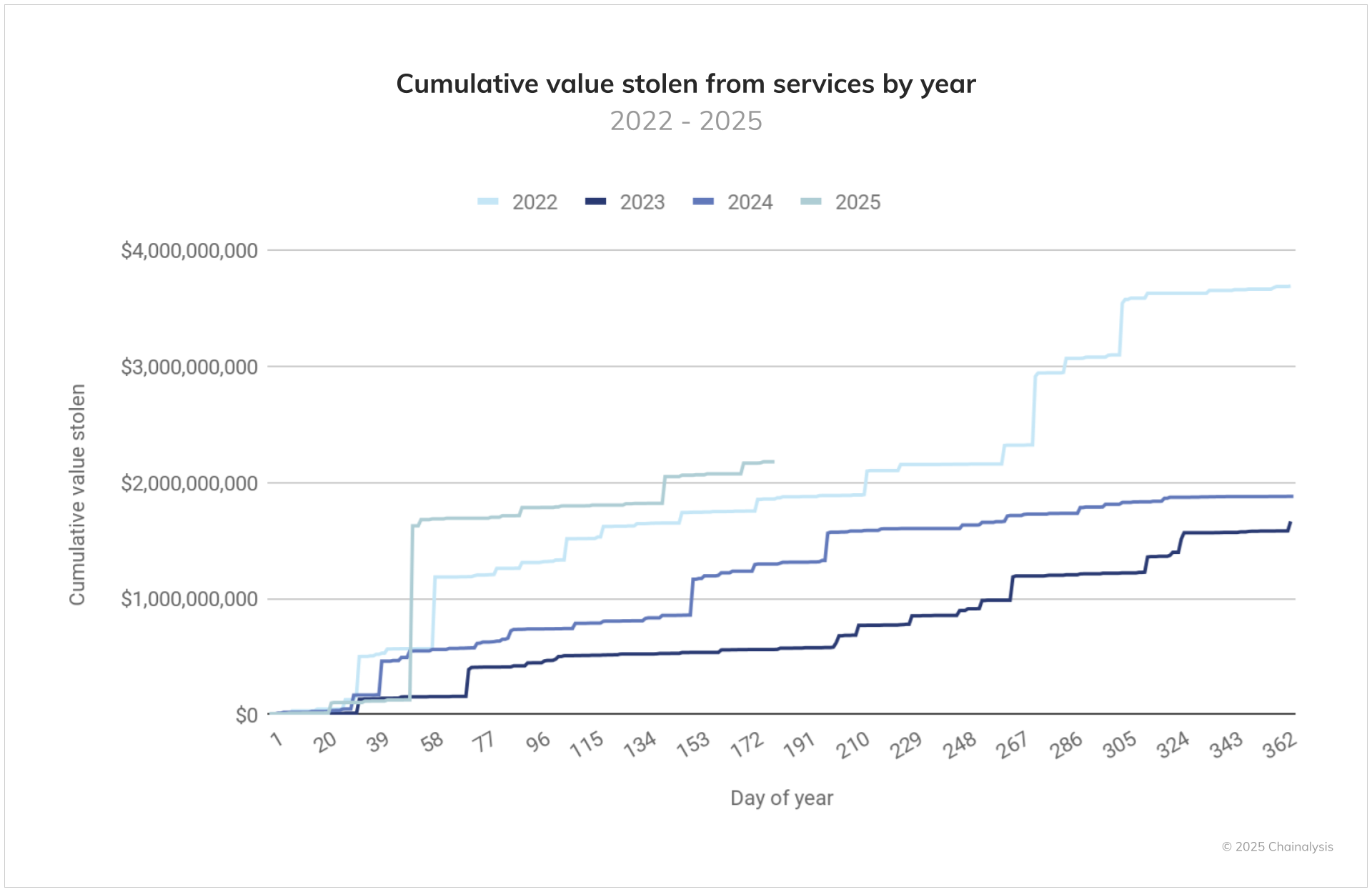

In un recente rapporto, BeInCrypto ha evidenziato che il 2025 si preannuncia come l'anno peggiore mai registrato in termini di valore totale rubato. Quest'anno, il settore ha già assistito alla sua più grande violazione di dati fino ad oggi, l'attacco informatico a Bybit.

Inoltre, gli hacker continuano a rubare milioni di dollari dagli exchange di criptovalute e dalle società collegate.

Chainalysis ha previsto che l'importo totale dei fondi rubati dai servizi crypto potrebbe superare i 4,3 miliardi di dollari entro la fine dell'anno. Questo dipinge una prospettiva cupa per il settore, con rischi persistenti che ne minacciano la sicurezza e la stabilità.

È importante sottolineare che TRM Labs ha rivelato che nella prima metà del 2025, oltre l'80% dei fondi rubati è derivato da violazioni delle infrastrutture. Ma perché sta accadendo questo?

Secondo Amador, l'escalation degli attacchi informatici ai sistemi crittografici di quest'anno è dovuta a un difetto fondamentale nell'approccio alla sicurezza di molti progetti.

"Il 2025 è l'anno in cui la mentalità 'build fast' delle criptovalute ha raggiunto il limite. Miliardi di dollari stanno fluendo negli ecosistemi on-chain, ma troppi team considerano la sicurezza come una casella di controllo pre-lancio", ha dichiarato a BeInCrypto.

Ha spiegato che, dopo il lancio, molti progetti aggiornano gli smart contract, integrano oracoli o modificano le strutture di governance senza rivedere i modelli di rischio originali. Questa mancanza di valutazione continua del rischio ha portato a un aumento degli exploit post-implementazione.

"La sicurezza deve passare da statica a continua. Ciò significa monitoraggio delle minacce in tempo reale, protocolli di risposta basati sull'intervento umano e strumenti al passo con l'evoluzione del rischio, non un semplice audit una tantum. L'intero settore deve considerare la sicurezza come un'infrastruttura, non come un'assicurazione", ha aggiunto Amador.

Come i bug bounty sono la chiave per prevenire gli attacchi informatici alle criptovalute

Sebbene le misure di sicurezza debbano evolversi continuamente, il CEO di Immunefi ha anche sostenuto l'adozione di bug bounty. A suo dire, sono più efficaci dei tradizionali metodi di sicurezza informatica nel settore crypto.

Per contestualizzare, un bug bounty è una ricompensa offerta dalle organizzazioni a chi identifica e segnala vulnerabilità di sicurezza nei propri software o sistemi. Questi "hacker etici", o cacciatori di bug bounty, aiutano le aziende a identificare e risolvere i punti deboli prima che i malintenzionati possano sfruttarli.

Le ricompense sono solitamente in denaro e variano a seconda della gravità, della complessità e del potenziale impatto del bug segnalato.

Amador ha osservato che la chiave per prevenire lo sfruttamento è rendere la difesa dagli attacchi più redditizia del loro lancio. È qui che entrano in gioco i programmi bug bounty ben progettati.

"Le criptovalute capovolgono le regole. Nel Web2, gli aggressori hanno bisogno di motivazione. Nelle criptovalute, la motivazione è il denaro. Se si lancia uno smart contract con 100 milioni di dollari, si mette un prezzo a ogni singolo bug. Abbiamo pagato oltre 100 milioni di dollari ai white hat, risparmiando oltre 25 miliardi di dollari in potenziali perdite. Questa non è teoria, è vera sicurezza economica", ha osservato.

È importante notare che gli hacker white hat e black hat possono avere competenze tecniche simili, ma le loro motivazioni differiscono significativamente. Gli hacker black hat sfruttano le vulnerabilità per guadagno personale o per scopi malevoli, causando danni a individui o organizzazioni.

D'altra parte, gli hacker white hat lavorano in modo legale ed etico per migliorare la sicurezza informatica . Quindi, cosa spinge alcuni hacker a scegliere la strada del white hat?

"Tre cose: fiducia, potenziale di guadagno e riconoscimento. Se gli hacker sanno che una piattaforma pagherà in modo equo e veloce, si ribellano. Se il processo è poco chiaro o i pagamenti sono deboli, si danno alla macchia", ha rivelato Amador a BeInCrypto.

Inoltre, il dirigente ha sottolineato che i migliori white hat oggi non sono solo singoli individui, ma stanno diventando parte di una forza globale. I ricercatori di sicurezza d'élite stanno abbandonando le aziende tradizionali per formare uno sciame di sicurezza decentralizzato e delegato, rispondendo alle minacce in tempo reale attraverso gli ecosistemi. Questo approccio rappresenta il futuro della difesa: collaborativo, rapido e basato sulla reputazione.

Sebbene tutto ciò possa sembrare semplice in teoria, nella pratica, gestire le attività di hacking etico è piuttosto complesso. Come ha spiegato Amador,

Coordinare le risposte in tempo reale alle minacce in tempo reale in Web3 è come disinnescare una bomba in pubblico. Se i team si muovono troppo lentamente, perdono fondi. Se si muovono troppo velocemente o senza una chiara autorizzazione, rischiano una reazione negativa.

Amador ha raccontato di intense negoziazioni in cui Immunefi ha mediato tra i protocolli e i whitehat sulle vulnerabilità critiche. Nei casi in cui le taglie non erano state prestabilite o sono sorti disaccordi sulla gravità di un bug, il ruolo di mediatore neutrale di Immunefi ha garantito soluzioni eque.

"I casi più gravi spesso si verificano lontano dai riflettori, ma sottolineano la necessità di processi di informativa chiari e incentivi pre-impegnati. Si tratta di gestire la fiducia sotto pressione", ha dichiarato il CEO a BeInCrypto.

Il futuro della sicurezza Web3

Nonostante l'importanza dei bug bounty, Amador ha sottolineato che rappresentano solo un livello di sicurezza. Ha affermato che la prossima fase della sicurezza Web3 sarà automatizzata, continua e incentrata sull'uomo.

"Abbiamo bisogno di sistemi autonomi che analizzino il codice, modellino le minacce comportamentali e rispondano istantaneamente, dagli exploit contrattuali al phishing e ai rischi interni. Stiamo anche sviluppando Safe Harbor, un'iniziativa che consente ai white hat d'élite di operare come un team di risposta rapida 24 ore su 24, 7 giorni su 7, uno sciame di sicurezza globale in grado di muoversi più velocemente di qualsiasi aggressore. L'obiettivo non è solo un codice migliore, ma una difesa intelligente che si evolve con il panorama delle minacce", ha commentato.

Tuttavia, Amador ha sottolineato che le criptovalute rimarranno vulnerabili finché tali sistemi non diventeranno lo standard. Una volta implementate, queste misure di sicurezza apriranno una nuova era di investimenti istituzionali e fiducia del pubblico, aprendo la strada a un futuro più sicuro.

L'articolo Il CEO di Immunefi Mitchell Amador rivela cosa potrebbe far risparmiare miliardi alle aziende crypto è apparso per la prima volta su BeInCrypto .