L'attacco hacker da 90 milioni di dollari ai danni del più grande exchange di criptovalute iraniano, Nobitex, ha fatto notizia a livello mondiale. Ma i dati blockchain recentemente emersi mostrano che la violazione ha rivelato qualcosa di più grande.

Un rapporto forense della società di intelligence blockchain Global Ledger ha scoperto che mesi prima dell'attacco del 18 giugno, Nobitex spostava sistematicamente i fondi degli utenti utilizzando tecniche comunemente associate al riciclaggio di denaro.

La borsa iraniana Nobitex riciclava i fondi degli utenti prima dell'attacco informatico?

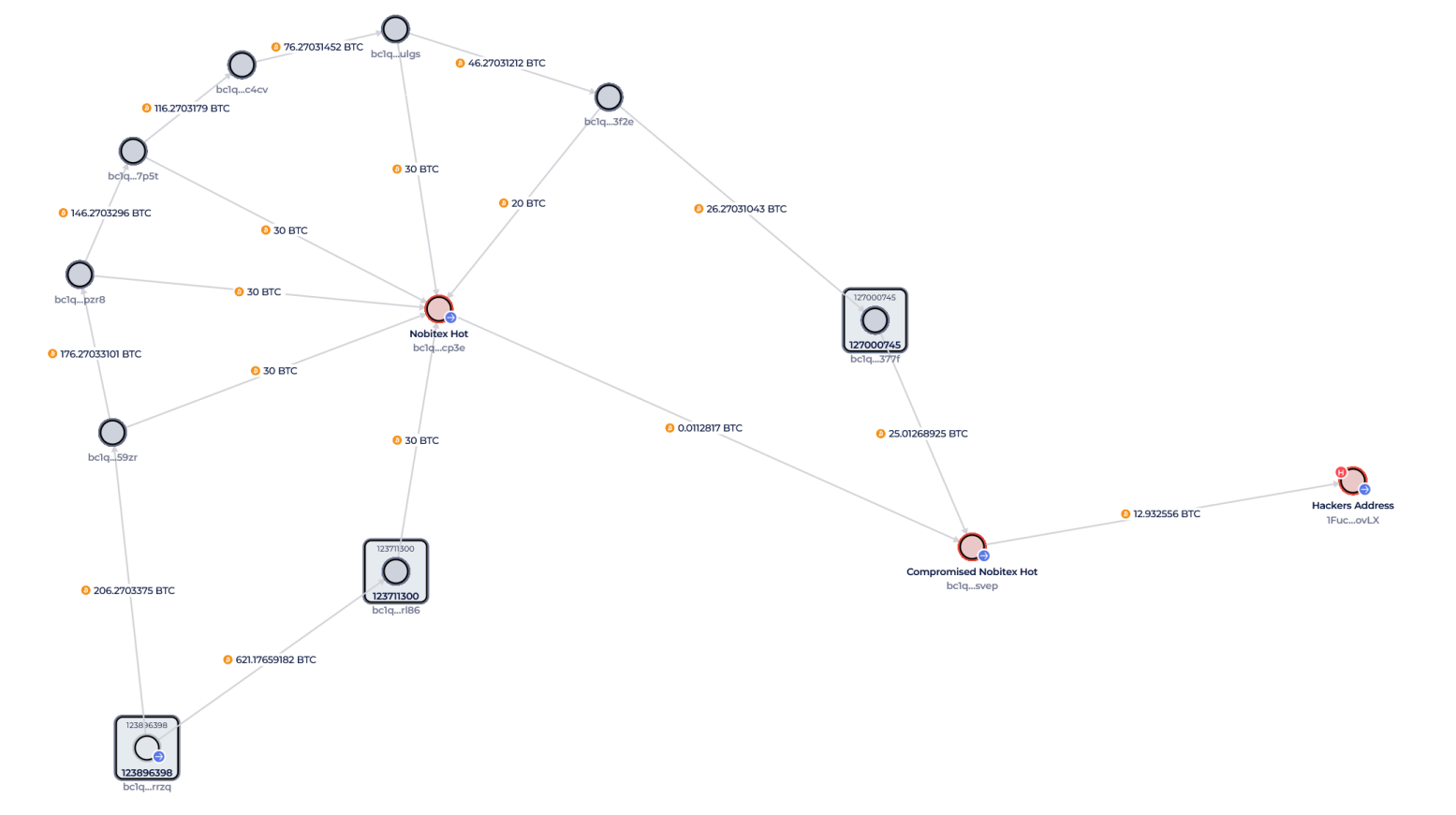

I dati on-chain mostrano che Nobitex ha utilizzato un metodo chiamato peelchaining. Questo metodo prevede che grandi quantità di Bitcoin vengano suddivise in blocchi più piccoli e instradate attraverso wallet di breve durata.

Questa tecnica rende difficile il tracciamento dei fondi e viene spesso utilizzata per occultare l'origine del denaro . Nel caso di Nobitex, gli analisti hanno scoperto un pattern di BTC ciclizzato in blocchi costanti da 30 monete.

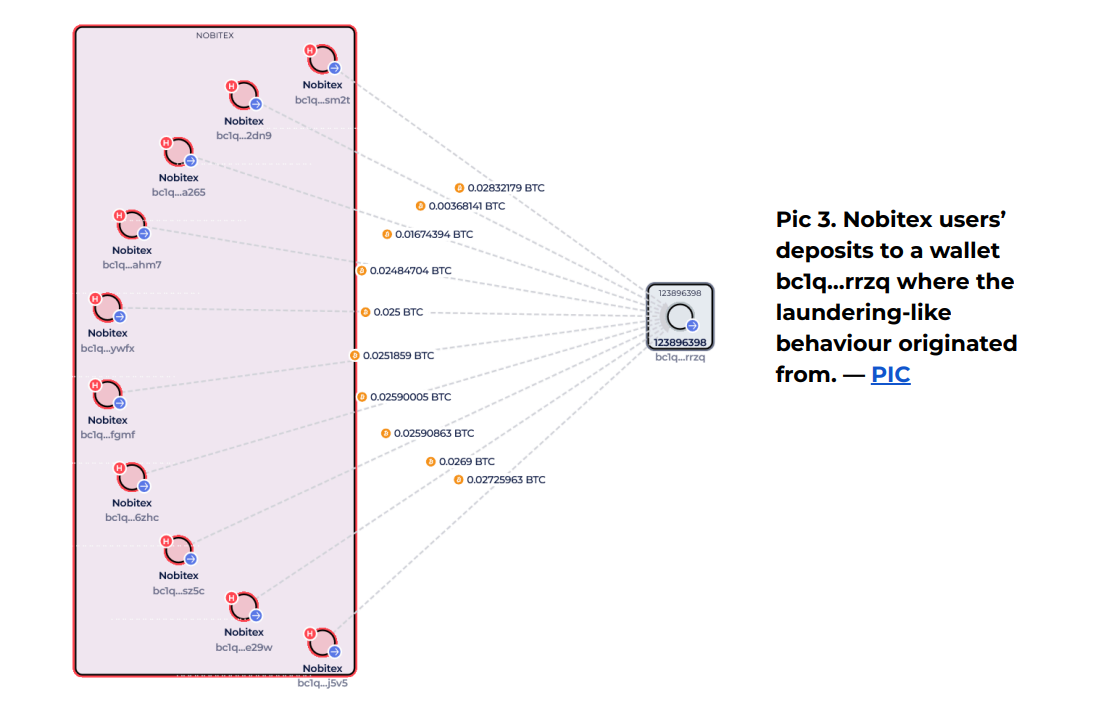

Global Ledger ha anche scoperto che Nobitex utilizzava indirizzi di deposito e prelievo temporanei, un comportamento noto come transazioni chip-off. Questi indirizzi monouso incanalano BTC in nuovi wallet, mascherando le tracce di liquidità.

Il “Rescue Wallet” non era una novità

Dopo l'attacco , Nobitex ha affermato di aver trasferito i fondi rimanenti come misura di sicurezza. L'attività on-chain ha effettivamente mostrato uno sweep di 1.801 BTC (per un valore di circa 187,5 milioni di dollari) in un portafoglio di nuova creazione.

Ma questo portafoglio non era nuovo. I dati della blockchain ne tracciano l'utilizzo storico fino all'ottobre 2024. Il portafoglio raccoglieva fondi frammentati da tempo.

Questo “portafoglio di salvataggio” ha ricevuto molteplici trasferimenti da 20-30 BTC che hanno seguito gli stessi schemi simili al riciclaggio , anche prima che si verificasse l’hack.

L'attività post-hacking mostra un controllo continuo

Ore dopo la violazione, Nobitex ha trasferito fondi dal suo hot wallet esposto a un altro indirizzo interno. Questa operazione di sweep completo indicava che Nobitex manteneva il controllo operativo.

Il 19 giugno, gli investigatori hanno osservato 1.783 BTC trasferiti nuovamente verso un nuovo portafoglio di destinazione. Ciò corrispondeva alla dichiarazione pubblica di Nobitex di aver messo al sicuro i propri asset , ma ora con un contesto più ampio.

I flussi suggeriscono che, anziché reagire all'attacco informatico, Nobitex stava semplicemente seguendo la sua strategia preesistente di riciclaggio di denaro .

Il gruppo di hacker filo-israeliano Gonjeshke Darande ha pubblicato file che svelano la struttura interna del portafoglio di Nobitex.

L'attacco informatico potrebbe aver scioccato gli utenti, ma i dati della blockchain mostrano che Nobitex aveva già trasferito fondi in questo modo per mesi .

I vecchi wallet collegati all'exchange inviavano regolarmente Bitcoin a nuovi wallet. Da lì, i fondi venivano suddivisi in importi più piccoli e trasferiti ripetutamente, spesso in blocchi da 20 o 30 BTC.

Questo metodo rende più difficile tracciare dove finisce il denaro. È simile a come alcune persone nascondono le proprie tracce quando trasferiscono fondi tramite criptovalute.

Ciò che conta è che Nobitex non abbia iniziato a farlo dopo l'attacco hacker. Lo facevano già da molto prima, e hanno continuato a farlo anche dopo, quasi come se fosse una procedura standard .

Un portafoglio in particolare, bc1q…rrzq , compare ripetutamente. Ha ricevuto molti depositi dagli utenti e sembra essere il punto di partenza per molti di questi movimenti di fondi difficili da tracciare.

In breve, l'attacco informatico non ha indotto Nobitex a cambiare il modo in cui gestiva i fondi. Ha semplicemente portato alla luce le attività svolte dietro le quinte .

L'articolo I dati on-chain mostrano la vera storia dietro l'attacco hacker da 90 milioni di dollari a Nobitex da parte dell'Iran è apparso per la prima volta su BeInCrypto .