È stato emesso un avviso critico per gli utenti delle piattaforme di finanza decentralizzata (DeFi) basate su Solana riguardo a un'estensione dannosa di Chrome nota come "Bull Checker". Questo avviso è stato emesso da Jupiter, uno dei principali aggregatori di scambi decentralizzati sulla blockchain di Solana, a seguito della collaborazione investigativa con esperti di sicurezza informatica e del supporto della comunità.

Un avvertimento per tutti gli utenti Solana

Il team di ricerca di Jupiter, in collaborazione con Offside Labs e i principali moderatori della comunità, ha scoperto che "Bull Checker" era responsabile di trasferimenti di token non autorizzati dai portafogli degli utenti. Nell'ultima settimana sono iniziati ad emergere rapporti su insoliti trasferimenti di token, che hanno richiesto un'analisi dettagliata. "A seguito di numerose segnalazioni da parte dei nostri utenti, la nostra indagine ha identificato l'estensione Chrome 'Bull Checker' come canale di questi furti", scrive Jupiter Research. L'estensione, presumibilmente progettata per consentire agli utenti di visualizzare i possessori di memecoin , in realtà possedeva capacità per alterare i dati delle transazioni.

L'estensione funziona aspettando che un utente interagisca con una dApp legittima sul dominio ufficiale. Quindi modifica la transazione inviata al portafoglio per la firma. Sebbene i risultati della simulazione sembrino normali, le transazioni vengono manipolate per includere istruzioni che trasferiscono i token nel portafoglio di un utente malintenzionato. "Ciò che è particolarmente insidioso in questa estensione è che inietta codice dannoso che non viene rilevato durante le tipiche simulazioni di transazioni", ha aggiunto Meow, il fondatore con lo pseudonimo di Jupiter.

Dall'esame tecnico è emerso che i vettori di attacco utilizzati da “Bull Checker” sono sofisticati. “Abbiamo notato che l'estensione potrebbe sostituire il metodo signTransaction dell'adattatore del portafoglio con la propria implementazione, che invierebbe quindi la transazione non firmata a un server remoto. Questo server allega una chiamata a un programma di drenaggio prima di restituirlo per l'approvazione dell'utente", ha spiegato Meow.

Questa scoperta è stata confermata esaminando esempi di transazioni specifiche in cui istruzioni dannose sono state aggiunte alle transazioni di routine. In una delle revisioni dettagliate delle transazioni, l'utente sfruttato ha eseguito quella che sembrava essere una transazione standard che ha finito per trasferire 0,06 SOL e la sua autorità sul token all'indirizzo di uno sfruttatore identificato come 8QYkBcer7kzCtXJGNazCR6jrRJS829aBow12jUob3jhR.

Il modus operandi dell'estensione dannosa prevedeva più fasi. Innanzitutto, l'estensione monitorava il saldo SOL del conto della vittima durante la simulazione della transazione, che in genere mostrava un saldo pari a zero che portava all'interruzione delle istruzioni dannose. Tuttavia, subito dopo la simulazione, l'aggressore ha eseguito una sequenza di transazioni raggruppate che includevano l'invio di SOL per aumentare il saldo, l'esecuzione della transazione dannosa e quindi il ritiro di SOL, il tutto all'insaputa dell'utente.

"Bull Checker" è stato inizialmente promosso tramite un account Reddit anonimo, noto come "Solana_OG", che sembrava rivolgersi agli utenti interessati allo scambio di memecoin. Questo avrebbe dovuto essere un campanello d'allarme data la mancanza di trasparenza e la natura della funzionalità pubblicizzata. Purtroppo l'estensione è comunque riuscita a raggiungere i computer di diversi utenti ignari.

L'indagine in corso ha rivelato che, sebbene “Bull Checker” sia stato identificato e pubblicizzato, potrebbero ancora esistere altre estensioni dannose con funzionalità simili. Gli utenti sono invitati a prestare estrema cautela con qualsiasi estensione che richieda ampi permessi per leggere e modificare tutti i dati sui siti web. "Gli utenti devono verificare la legittimità e la necessità di qualsiasi estensione, in particolare quelli che interagiscono profondamente con transazioni finanziarie o dati di portafoglio", ha avvertito Meow.

In risposta a questo tipo di minacce, Blowfish ha recentemente rilasciato una funzionalità nota come SafeGuard volta a prevenire attacchi di simulazione di spoofing, che viene ora adottata da più portafogli Solana. Questa nuova misura di sicurezza migliora l’integrità delle verifiche delle transazioni, fornendo un ulteriore livello di protezione contro exploit simili.

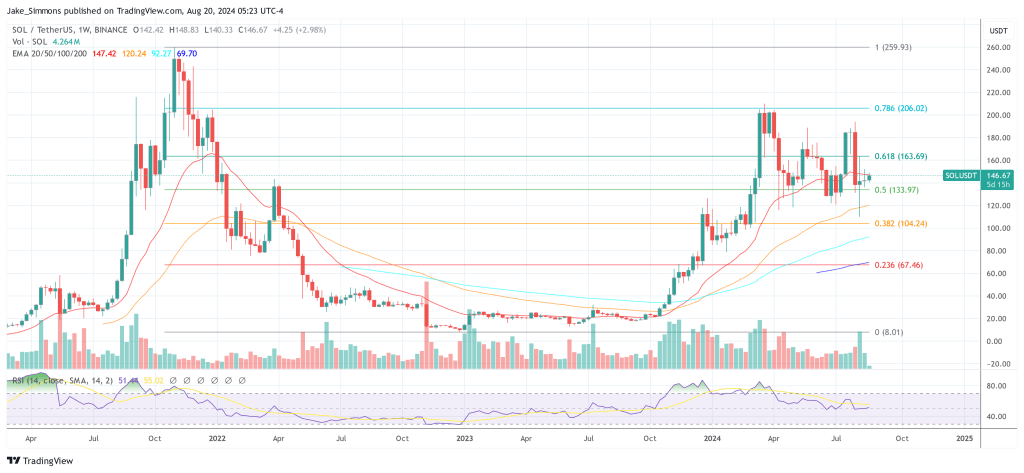

Al momento della stesura di questo articolo, Solana veniva scambiato a 146,67 dollari.