Una patch è disponibile da quasi un anno, ma milioni di utenti Android potrebbero ancora utilizzare app di portafogli di criptovalute vulnerabili, lasciando i propri fondi e le chiavi private esposti a una falla di sicurezza nota.

La scorsa settimana il team di ricerca sulla sicurezza Defender di Microsoft ha reso pubblici i dettagli di una vulnerabilità individuata per la prima volta nell'aprile del 2025. La falla risiedeva in un componente software ampiamente utilizzato chiamato EngageLab SDK, versione 4.5.4.

Poiché quell'SDK è integrato in migliaia di app Android, una singola app dannosa potrebbe innescare una reazione a catena che si estenderebbe ben oltre il punto in cui si trova.

Come funziona l'attacco

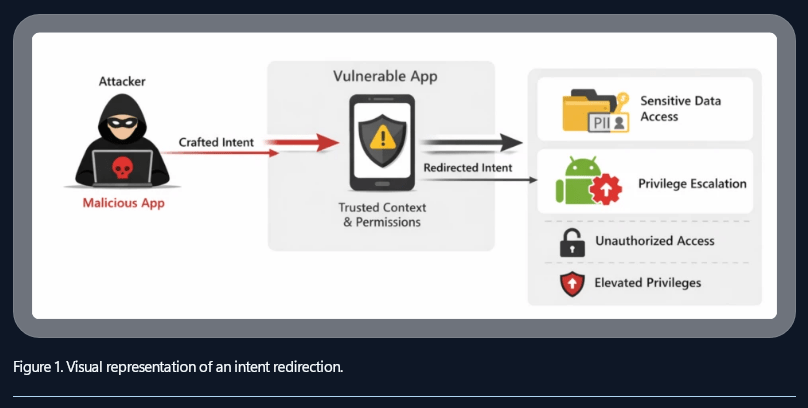

Il metodo si chiama "reindirizzamento dell'intento". L'app di un aggressore invia un messaggio appositamente creato a qualsiasi app che esegue la versione SDK vulnerabile . Una volta ricevuto il messaggio, l'app bersaglio viene indotta con l'inganno a concedere l'accesso in lettura e scrittura ai propri dati, incluse le frasi di recupero e gli indirizzi del portafoglio memorizzati.

Il sistema sandbox integrato di Android, che normalmente impedisce alle app di accedere ai dati delle altre, è stato completamente aggirato. Secondo Microsoft, l'attacco ha colpito oltre 50 milioni di app nell'ecosistema Android, di cui circa 30 milioni erano portafogli di criptovalute.

La vulnerabilità non richiedeva all'utente di commettere alcun errore. Nessun link sospetto. Nessuna pagina di phishing. Era sufficiente avere installate contemporaneamente le app sbagliate.

Risposta di Microsoft e Google

Microsoft ha agito rapidamente dopo la scoperta della vulnerabilità. Entro maggio 2025, l'azienda aveva coinvolto Google e l'Android Security Team nella risposta. Poco dopo, EngageLab ha rilasciato una versione corretta, l'SDK 5.2.1.

Secondo quanto riportato, sia Microsoft che Google hanno successivamente fornito agli utenti istruzioni su come verificare se le loro app di portafoglio sono state aggiornate tramite Google Play Protect.

Le autorità hanno inoltre evidenziato una preoccupazione più ampia: le app installate come file APK al di fuori del Play Store sono a maggior rischio, poiché aggirano i controlli di sicurezza che Google applica alle app presenti nel suo marketplace ufficiale.

Cosa devono fare ora gli utenti

Per la maggior parte degli utenti che aggiornano regolarmente le proprie app, il rischio è probabilmente passato. Ma per chi non ha effettuato aggiornamenti dalla metà del 2025, l'azione consigliata va oltre il semplice aggiornamento dell'app.

I team di sicurezza consigliano a questi utenti di trasferire i propri fondi in portafogli completamente nuovi, generati con frasi di recupero (seed phrase) fresche. Qualsiasi portafoglio attivo e non aggiornato durante il periodo di vulnerabilità deve essere considerato potenzialmente compromesso.

La rivelazione giunge in concomitanza con la segnalazione di una vulnerabilità separata in un chip Android, avvenuta il mese precedente, e con una nuova iniziativa del Dipartimento del Tesoro statunitense che mette in contatto le agenzie governative con le aziende di criptovalute per condividere informazioni sulle minacce alla sicurezza informatica: un segnale che la sicurezza mobile nel settore delle criptovalute sta attirando l'attenzione ai massimi livelli.

Immagine principale tratta da Bleeping Computer, grafico da TradingView