Un gruppo criminale con un legame con la Corea del Nord sta potenziando il suo piano di ingegneria sociale. Secondo un nuovo rapporto del team Mandiant di Google, il gruppo sta integrando esche basate sull'intelligenza artificiale in attacchi informatici incentrati sulle criptovalute.

L'operazione riflette la continua evoluzione delle attività informatiche legate allo Stato e mirate al settore delle risorse digitali, che hanno registrato un notevole aumento nel 2025.

Una falsa chiamata Zoom innesca un attacco malware contro un'azienda di criptovalute

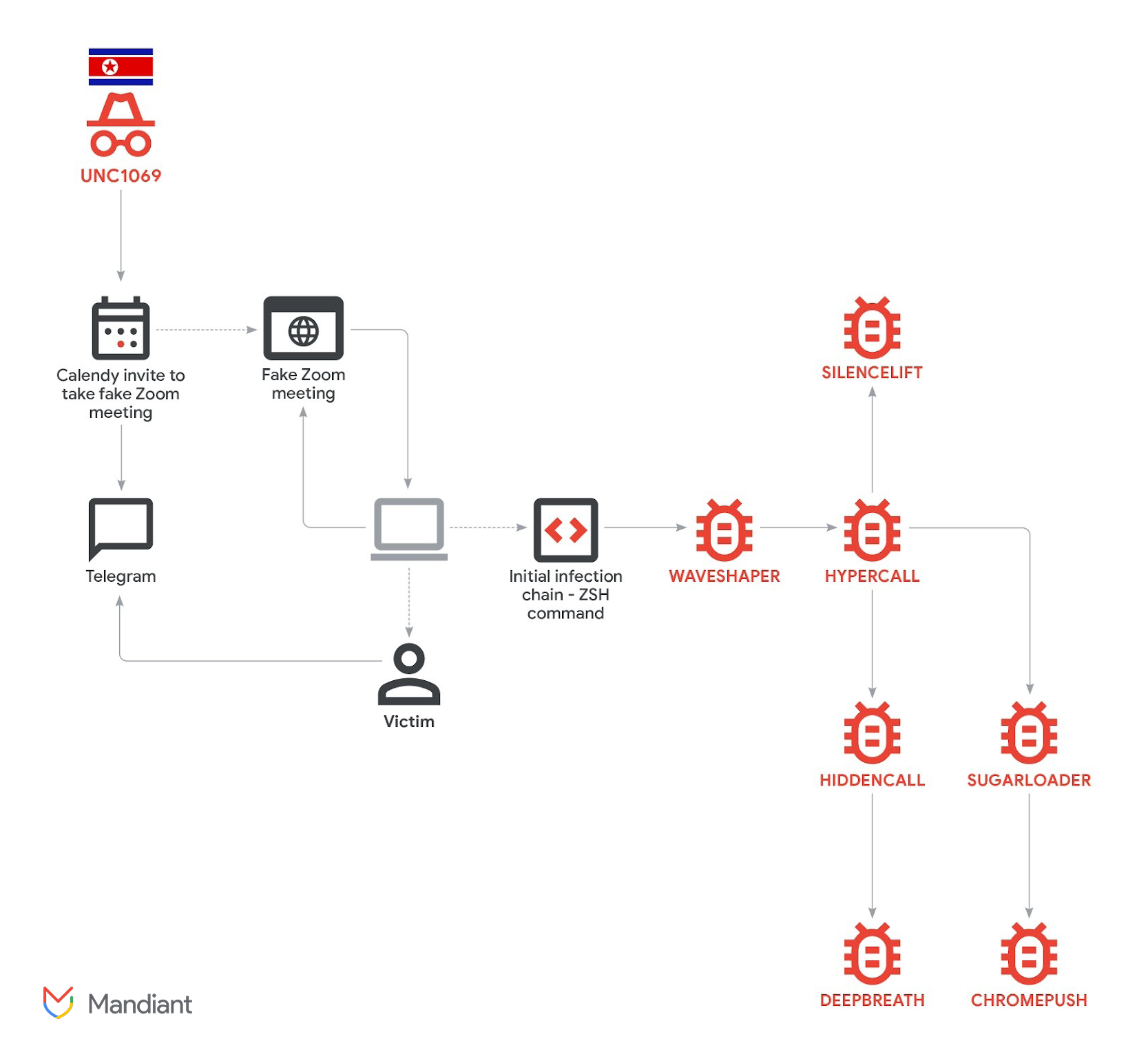

Nel suo ultimo rapporto, Mandiant ha dettagliato la sua indagine su un'intrusione mirata a un'azienda FinTech operante nel settore delle criptovalute. L'attacco è stato attribuito a UNC1069, un gruppo criminale con motivazioni finanziarie attivo almeno dal 2018, con legami con la Corea del Nord.

"Mandiant ha osservato questo autore di minacce evolvere le sue tattiche, tecniche e procedure (TTP), gli strumenti e il targeting. Almeno dal 2023, il gruppo è passato dalle tecniche di spear-phishing e dal targeting della finanza tradizionale (TradFi) al settore Web3, come gli exchange centralizzati (CEX), gli sviluppatori di software presso istituti finanziari, le aziende ad alta tecnologia e i singoli individui presso i fondi di venture capital", si legge nel rapporto.

Secondo gli investigatori, l'intrusione è iniziata con un account Telegram compromesso, appartenente a un dirigente del settore delle criptovalute. Gli aggressori hanno utilizzato il profilo rubato per contattare la vittima. Hanno gradualmente conquistato la fiducia degli utenti, prima di inviare loro un invito su Calendly per una videoconferenza.

Il link alla riunione indirizzava la vittima a un falso dominio Zoom ospitato su un'infrastruttura controllata dagli autori della minaccia. Durante la chiamata, la vittima ha riferito di aver visto quello che sembrava un video deepfake di un CEO di un'altra società di criptovalute.

"Sebbene Mandiant non sia stata in grado di recuperare prove forensi per verificare in modo indipendente l'uso di modelli di intelligenza artificiale in questo caso specifico, lo stratagemma segnalato è simile a un incidente precedentemente segnalato pubblicamente con caratteristiche simili, in cui sarebbero stati utilizzati anche deepfake", aggiunge il rapporto.

Gli aggressori hanno creato l'illusione di problemi audio durante la riunione per giustificare il passo successivo. Hanno chiesto alla vittima di eseguire comandi di risoluzione dei problemi sul proprio dispositivo.

Questi comandi, progettati su misura per i sistemi macOS e Windows, hanno avviato segretamente la catena di infezione, portando alla distribuzione di molteplici componenti malware.

Mandiant ha identificato sette distinte famiglie di malware distribuite durante l'intrusione. Gli strumenti erano progettati per rubare le credenziali di Keychain, estrarre cookie e dati di accesso dal browser, accedere alle informazioni sulla sessione di Telegram e raccogliere altri file sensibili.

Gli investigatori hanno valutato che l'obiettivo era duplice: consentire potenziali furti di criptovalute e raccogliere dati che avrebbero potuto supportare futuri attacchi di ingegneria sociale.

L'indagine ha rivelato un volume insolitamente elevato di strumenti scaricati su un singolo host. Ciò suggerisce un tentativo altamente mirato di raccogliere quanti più dati possibili dall'individuo compromesso.

L'incidente fa parte di un modello più ampio, piuttosto che di un caso a sé stante. Nel dicembre 2025, BeInCrypto ha riferito che alcuni criminali legati alla Corea del Nord hanno sottratto oltre 300 milioni di dollari fingendosi figure di spicco del settore durante riunioni fraudolente su Zoom e Microsoft Teams.

La portata dell'attività nel corso dell'anno è stata ancora più impressionante. In totale, i gruppi criminali nordcoreani sono stati responsabili del furto di asset digitali per un valore di 2,02 miliardi di dollari nel 2025, con un aumento del 51% rispetto all'anno precedente.

Chainalysis ha inoltre rivelato che i cluster di truffe collegati on-chain ai fornitori di servizi di intelligenza artificiale mostrano un'efficienza operativa significativamente più elevata rispetto a quelli privi di tali collegamenti. Secondo l'azienda, questa tendenza suggerisce un futuro in cui l'intelligenza artificiale diventerà una componente standard della maggior parte delle operazioni di truffa.

Con gli strumenti di intelligenza artificiale sempre più accessibili e avanzati, creare deepfake convincenti è più facile che mai. Il prossimo passo sarà verificare se il settore delle criptovalute riuscirà ad adattare la propria sicurezza con sufficiente rapidità per affrontare queste minacce avanzate.

L'articolo Come gli hacker nordcoreani trasformano le videochiamate Zoom deepfake in furti di criptovalute è apparso per la prima volta su BeInCrypto .